비밀번호 강도 실증 측정과 공격 비용 분석

초록

이 논문은 이탈리아의 인스턴트 메신저 서버에서 수집한 9,317개의 평문 비밀번호를 대상으로, 사전 공격과 마코프 체인 기반 후보 생성 기법을 이용해 비밀번호 강도를 정량화한다. 검색 공간 크기로 강도를 정의하고, 공격 비용과 성공률 사이의 급격한 감소 현상을 확인한다. 결과는 약 50 %의 사용자가 매우 약한 비밀번호를 사용하지만, 일부 사용자는 거의 깨지지 않을 정도로 강력한 비밀번호를 가진다는 점을 보여준다. 연구는 비밀번호 정책 설계와 사전 예방형 검사기 개발에 실용적인 인사이트를 제공한다.

상세 분석

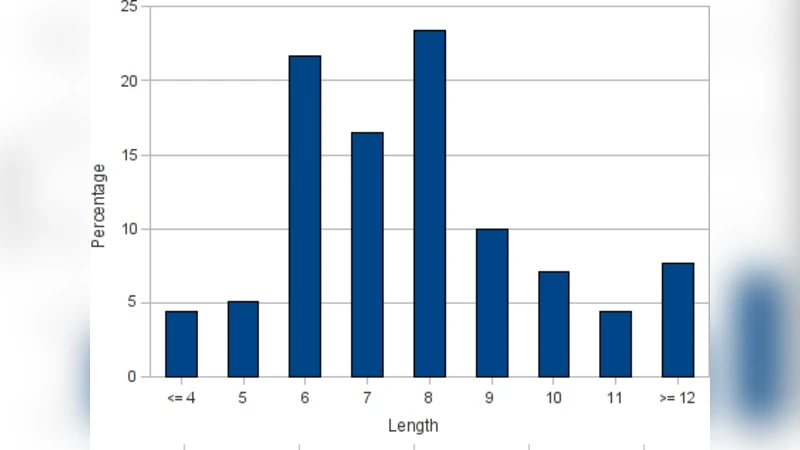

본 연구는 비밀번호 강도를 “공격자가 무작위 시도 없이 해당 비밀번호를 맞추기 위해 탐색해야 하는 검색 공간 크기”로 정의하고, 이를 실제 사용자 비밀번호에 적용함으로써 정량적인 강도 분포를 제시한다. 데이터는 평문 형태로 저장된 9,317개의 비밀번호이며, 이는 CRAM‑MD5와 같은 인증 메커니즘이 평문을 요구하는 환경에서 수집된 드문 사례이다. 연구진은 먼저 사전 공격을 수행했는데, John the Ripper(JtR)에서 제공하는 21개 언어별 사전과 40 M개 규모의 변형 사전을 이용해 약 25 %의 비밀번호를 회수했다. 사전 규모가 300배 증가해도 성공률은 7 %에서 30 % 수준으로 급격히 포화되는 ‘수익 감소’ 현상이 관찰되었다.

다음으로 마코프 체인 기반 후보 생성기를 구현해, 사전 공격으로 회수되지 않은 비밀번호에 대한 추정 검색 공간을 계산하였다. 마코프 모델은 문자 전이 확률을 학습해 실제 사용자가 선택할 가능성이 높은 문자열을 우선 생성한다. 이 기법을 적용한 결과, 전체 비밀번호 중 약 10 %만이 10⁸ ~ 10⁹ 단계 이하의 검색 공간에 존재했으며, 나머지 90 %는 10¹² 단계 이상으로, 실용적인 공격으로는 거의 불가능한 수준이었다.

또한 연구는 “비용‑이익” 관점에서 공격자를 모델링했다. 공격 비용은 단일 시도당 소요되는 연산·시간·인프라 비용을 의미하며, 비밀번호 강도(검색 공간)와 곱해져 전체 공격 비용을 산출한다. 결과는 강도가 낮은 비밀번호는 비용 대비 높은 성공률을 보이지만, 강도가 중간 이상인 경우 비용이 급격히 상승해 성공 확률이 미미해진다. 이는 비밀번호 정책에서 “최소 강도 기준”을 설정할 때, 일정 수준 이상을 초과하는 경우 추가적인 복잡성 요구가 실제 보안 향상에 크게 기여하지 않음을 시사한다.

마지막으로, 연구는 기존 비밀번호 검사기들이 주로 길이와 문자 종류(대소문자, 숫자, 특수문자)만을 고려하는 반면, 실제 검색 공간 기반 강도 측정이 더 정밀한 위험 평가를 제공한다는 점을 강조한다. 따라서 정책 설계자는 사전 기반 사전 공격과 마코프 체인 모델을 결합한 “예측 검색 공간”을 활용해, 사용자에게 실질적인 강도 피드백을 제공하고, 비용 효율적인 보안 강화 방안을 도출할 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기