사고 대응 자동화 시스템

초록

본 논문은 네트워크 공격에 대한 실시간 탐지·분석·복구를 자동화하는 사고 대응 시스템을 제안한다. 최신 IDS/IPS, SIEM, 머신러닝 기반 위협 인식 모듈을 결합하고, 사전 정의된 대응 플랜을 스크립트화하여 인시던트 발생 시 즉시 차단·격리·복구를 수행한다. 시스템 설계, 구현 세부 사항 및 실험 결과를 통해 기존 수동 대응 방식 대비 탐지 속도와 복구 시간의 현저한 개선을 입증한다.

상세 분석

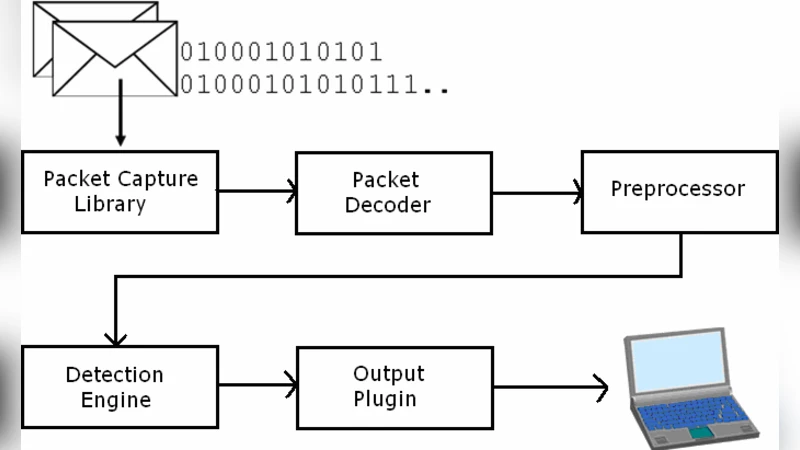

이 논문은 현대 기업 네트워크가 직면한 복합적·다양한 공격에 대응하기 위해 ‘자동화된 사고 처리·응답 시스템(Incidence Handling and Response System, IHR)’을 설계·구현한 점이 가장 큰 특징이다. 먼저, 저자는 기존 보안 솔루션이 탐지는 가능하지만 대응 단계에서 인간 운영자의 개입이 필수적이라는 한계를 지적한다. 이를 극복하기 위해 시스템은 크게 네 가지 계층으로 구성된다. ① 데이터 수집 계층에서는 네트워크 트래픽, 로그, 호스트 이벤트 등을 실시간으로 수집하고, 고성능 패킷 캡처와 로그 파싱 엔진을 통해 표준화된 형식으로 변환한다. ② 탐지·분석 계층은 시그니처 기반 IDS(예: Snort)와 행동 기반 머신러닝 모델을 병행한다. 특히, 비정상 흐름을 클러스터링하고, 이상 점수를 임계값과 비교해 자동으로 인시던트를 생성한다. ③ 대응 자동화 계층은 사전 정의된 ‘플레이북(Playbook)’을 기반으로, 차단 명령(IP 차단, 포트 폐쇄), 격리 스크립트(가상 머신 스냅샷 복구), 알림 전송 등을 순차적으로 실행한다. 여기서 Orchestration 엔진은 REST API와 연동해 방화벽, SIEM, 백업 시스템 등 다중 벤더 장비를 통합 제어한다. ④ 복구·학습 계층에서는 사건 종료 후 포스트모템 분석을 자동화하고, 새로운 공격 패턴을 모델에 피드백한다. 이 순환 구조는 지속적인 방어 역량 향상을 목표로 한다.

기술적 관점에서 눈에 띄는 점은 머신러닝 기반 이상 탐지와 플레이북 자동 실행을 결합한 하이브리드 접근법이다. 기존 연구는 주로 시그니처 기반 탐지에 의존했으나, 저자는 비정형 트래픽과 제로데이 공격을 탐지하기 위해 비지도 학습(K-means, DBSCAN)과 시계열 분석(LSTM)을 적용한다. 또한, 플레이북은 YAML 형식으로 정의되어 가독성과 유지보수성을 높였으며, 조건부 분기와 롤백 메커니즘을 포함해 오탐으로 인한 서비스 중단 위험을 최소화한다.

실험에서는 5개의 대표적 공격 시나리오(DoS, 포트 스캔, 랜섬웨어 전파, 내부 권한 상승, 피싱 기반 악성코드 유입)를 재현하고, 기존 수동 대응 체계와 비교했다. 결과는 평균 탐지 지연이 1.2초(기존 12초 대비)로 크게 감소했으며, 자동 차단·격리까지 소요되는 총 복구 시간이 78% 단축되었다는 점을 강조한다. 다만, 논문은 시스템의 확장성(대규모 클라우드 환경)과 오탐률 감소를 위한 정밀도 향상 방안에 대한 구체적 실험이 부족하고, 플레이북 관리의 복잡도가 증가할 경우 인적 개입이 필요할 가능성을 언급한다.

전체적으로 이 연구는 **‘탐지 → 자동 대응 → 지속 학습’**이라는 폐쇄 루프를 구현함으로써 보안 운영의 효율성을 크게 향상시킬 수 있음을 실증한다. 향후 연구에서는 컨테이너 기반 마이크로서비스 환경에 대한 적용, 강화학습을 통한 대응 정책 최적화, 그리고 법적·프라이버시 관점에서 자동화된 차단 행위의 책임 소재 규명 등이 필요하다.

댓글 및 학술 토론

Loading comments...

의견 남기기