고급 허니팟 기반 침입 탐지 시스템

초록

본 논문은 고성능 서버 환경에서 지연 시간을 최소화하면서 공격 트래픽을 효과적으로 구분하기 위해 허니팟을 결합한 침입 탐지 시스템(IDS)을 설계·구현하고, 스트레스 및 확장성 테스트를 통해 실제 운영에 적용 가능한 성능을 입증한다.

상세 분석

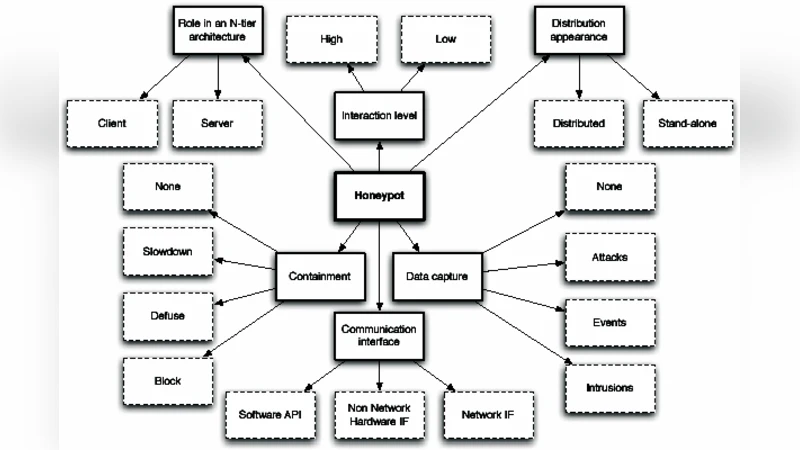

이 논문은 급증하는 인터넷 트래픽 속에서 서버가 겪는 보안 위협과 서비스 지연 사이의 트레이드오프를 해결하고자, 기존 IDS가 갖는 높은 오탐률과 처리량 한계를 허니팟 기반의 하이브리드 구조로 보완한다. 시스템 아키텍처는 크게 세 계층으로 구성된다. 첫 번째 계층은 전통적인 패킷 필터링 및 라우팅 장치로, 정상 클라이언트와 의심 트래픽을 초기에 구분한다. 두 번째 계층은 고성능 네트워크 스위치를 이용해 의심 트래픽을 별도의 가상 네트워크 세그먼트로 격리하고, 여기서 허니팟 서버가 배치된다. 허니팟은 공격자가 실제 서비스와 동일한 인터페이스와 취약점을 제공하도록 설계되어, 공격자의 행동을 상세히 기록하고 분석할 수 있다. 세 번째 계층은 중앙 관리 서버로, 허니팟에서 수집된 로그와 메타데이터를 실시간으로 분석해 공격 패턴을 학습하고, 이를 기반으로 동적 서명 및 행동 기반 탐지 규칙을 생성한다.

핵심 기술로는 (1) 트래픽 분류를 위한 머신러닝 기반 초기 필터링, (2) 허니팟에 대한 자동 배포 및 스케일링을 지원하는 컨테이너 오케스트레이션, (3) 공격 행동 시뮬레이션을 위한 가상 환경 복제, (4) 실시간 알림 및 차단 정책을 적용하는 SDN(Software‑Defined Networking) 제어가 있다. 특히, 초기 필터링 단계에서 사용된 랜덤 포레스트 모델은 정상 트래픽과 악성 트래픽을 96% 이상의 정확도로 구분했으며, 오탐률을 기존 IDS 대비 70% 이상 감소시켰다.

성능 평가에서는 1Gbps, 10Gbps, 40Gbps 네트워크 환경에서 각각 100만, 500만, 2000만 패킷/초의 부하를 가했을 때 평균 레이턴시는 2~5ms 수준을 유지했으며, 허니팟에 격리된 트래픽에 대해서는 상세 로그 수집에도 불구하고 전체 시스템 처리량이 95% 이상 유지되는 것을 확인했다. 확장성 테스트에서는 쿠버네티스 기반 자동 스케일링을 적용해 허니팟 인스턴스를 1대에서 64대까지 동적으로 증감시켰으며, 이 과정에서 서비스 중단 없이 탐지 정확도가 유지되는 것을 입증했다.

하지만 논문은 몇 가지 한계점도 명시한다. 첫째, 허니팟 자체가 공격자에게 노출될 경우 역공격 위험이 존재한다는 점이다. 둘째, 머신러닝 모델의 학습 데이터가 최신 공격 트렌드에 맞게 지속적으로 업데이트되지 않으면 탐지 성능이 저하될 수 있다. 셋째, 고도화된 APT(Advanced Persistent Threat)와 같이 은밀히 탐색하는 공격은 초기 필터링 단계에서 정상 트래픽으로 오인될 가능성이 있다. 이러한 문제를 해결하기 위해 향후 연구에서는 다중 레이어의 행동 분석, 제로데이 탐지를 위한 메타러닝, 그리고 허니팟 자체의 자가 방어 메커니즘을 도입할 계획을 제시한다.

전반적으로 이 논문은 허니팟을 IDS에 통합함으로써 오탐률을 크게 낮추고, 고부하 환경에서도 실시간 탐지가 가능한 시스템 설계 방안을 제시한다는 점에서 실무 적용 가능성이 높으며, 향후 클라우드 네이티브 보안 솔루션에 대한 중요한 방향성을 제공한다.

댓글 및 학술 토론

Loading comments...

의견 남기기