무선 애드혹 네트워크의 복합 웜홀 공격 전모

초록

본 논문은 무선 애드혹 네트워크에서 발생할 수 있는 다양한 웜홀 공격 방식을 체계적으로 분류하고, 각 공격이 라우팅 프로토콜 및 네트워크 연결성에 미치는 영향을 분석한다. 기존 연구에서 다루지 않았던 복합형 웜홀 시나리오를 제안하고, 이를 구현하기 위한 기술적 요구사항과 방어 메커니즘의 한계를 논의한다. 최종적으로 보다 현실적인 위협 모델을 제시함으로써 향후 보안 설계에 필요한 방향성을 제시한다.

상세 분석

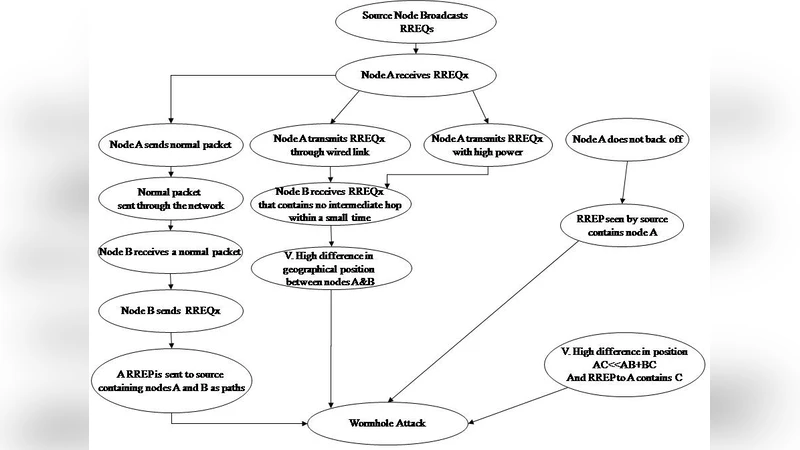

논문은 먼저 웜홀 공격을 “패시브”와 “액티브” 두 대분류로 나눈 뒤, 각각을 다시 “터널링”, “리플레이”, “패킷 변조”, “다중 경로 혼합” 등 세부 모드로 세분화한다. 패시브 모드에서는 두 악성 노드가 물리적 혹은 논리적 터널을 형성해 원본 패킷을 그대로 전달함으로써 라우팅 메트릭을 왜곡한다. 이때 라우팅 프로토콜이 거리 기반(예: AODV, DSR)일 경우, 가장 짧은 경로로 인식된 웜홀 경로가 전체 트래픽을 끌어당겨 네트워크 전체의 부하를 집중시킨다. 반면 액티브 모드에서는 패킷을 재전송하거나 변조하여 허위 라우팅 정보를 삽입한다. 특히 “리플레이 + 변조” 복합 공격은 타임스탬프를 조작해 오래된 패킷을 최신 패킷처럼 보이게 함으로써 인증 기반 방어를 회피한다.

다음으로 논문은 복합 웜홀 공격을 설계하기 위한 핵심 기술 요소를 네 가지로 정리한다. 첫째, 고속 전용 터널(광섬유, 전용 무선 주파수) 확보를 통한 지연 최소화; 둘째, 패킷 캡처와 재조합을 위한 실시간 패킷 스니핑 및 재구성 엔진; 셋째, 라우팅 메트릭을 조작하기 위한 가짜 HELLO/TC 메시지 생성 모듈; 넷째, 다중 악성 노드 간 동기화 프로토콜이다. 이러한 요소들을 조합하면 단일 웜홀보다 훨씬 은밀하고 파괴적인 복합 공격이 가능해진다.

논문은 또한 기존 방어 메커니즘—예를 들어 지연 기반 탐지, 라우팅 인증, 위치 검증—이 복합 공격 앞에서 갖는 한계를 실험적으로 입증한다. 지연 기반 탐지는 터널이 고속일 경우 탐지 확률이 급격히 떨어지고, 라우팅 인증은 변조된 메타데이터가 정상적인 인증 토큰과 결합될 때 무력화된다. 위치 검증은 GPS 스푸핑과 결합된 경우 신뢰성을 상실한다.

마지막으로 저자는 복합 웜홀 공격을 방어하기 위한 새로운 방안으로 “다중 메트릭 교차 검증”과 “동적 토폴로지 샘플링”을 제안한다. 전자는 라우팅 거리, 신호 강도, 전송 지연 등 서로 독립적인 메트릭을 동시에 검증함으로써 단일 메트릭 변조를 탐지하고, 후자는 일정 주기마다 네트워크 토폴로지를 재구성하여 비정상적인 경로 변화를 실시간으로 감시한다. 이러한 방안은 기존 방어 체계와 병행 적용될 때 복합 웜홀 공격에 대한 탐지 및 차단 효율을 크게 향상시킬 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기