모바일 에이전트를 활용한 웹 기반 이미지 검색 프레임워크

** 본 논문은 자바 기반 모바일 에이전트(Aglet)를 이용해 분산 이미지 데이터베이스의 색인·검색을 수행하는 새로운 웹 프레임워크를 제안한다. Gabor 텍스처 특징을 활용한 CBIR 알고리즘과 에이전트 기반의 클라이언트/에이전트/서버 모델을 결합해, 이미지 전송량을 최소화하고 검색 속도를 향상시킨다. 실험 결과, 기존 애플릿 방식에 비해 첫 번째 질의에서 특히 큰 성능 개선을 보이며, 전체적인 응답 시간도 경쟁 수준에 머문다. *…

저자: Sabu M. Thampi, K. Ch, ra Sekaran

**

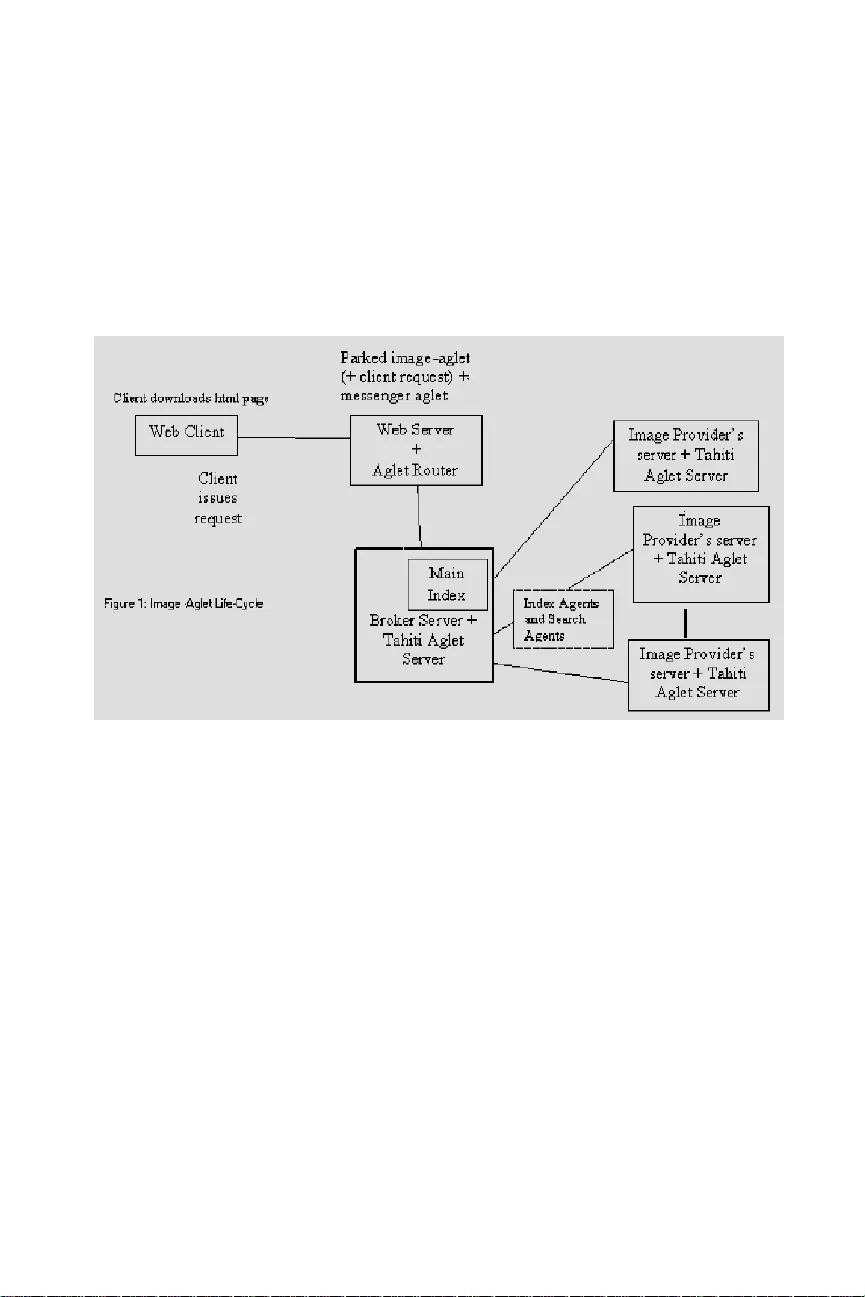

본 논문은 웹 기반 이미지 검색 서비스가 직면한 두 가지 주요 문제—대용량 이미지 전송에 따른 네트워크 부하와 중앙 서버에서의 색인 작업 병목—를 해결하기 위해 모바일 에이전트와 콘텐츠 기반 이미지 검색(CBIR) 기술을 결합한 새로운 프레임워크를 제안한다. 저자는 IBM의 Aglet 프레임워크와 FijiApplet을 기반으로 ‘Image‑Applet’, ‘Image‑Aglet’, ‘Parked Image‑Aglet’, ‘Messenger Aglet’, ‘Index Agent’, ‘Search Agent’ 등 여러 종류의 에이전트를 정의하고, 이들을 계층적으로 배치한다.

시스템 흐름은 다음과 같다. 사용자는 웹 브라우저 내에 삽입된 Image‑Applet을 통해 검색 질의를 입력한다. 이 질의는 두 개의 Aglet 중 ‘Parked Image‑Aglet’에 의해 브로커 서버에 전달된다. 브로커 서버는 질의에 맞는 이미지 제공자에게 ‘Index Agent’를 파견하고, 각 제공자 서버는 현지에서 Gabor 필터를 이용해 텍스처 특징을 추출한다. 추출된 평균·표준편차 값은 5 × 6 = 30 차원의 특성 벡터로 구성되며, 회전 불변성을 위해 지배 방향을 기준으로 원형 이동 정규화가 수행된다. 인덱스 결과는 브로커 서버에 집계되어 메인 색인 데이터베이스를 형성한다.

검색 단계에서 브로커는 메인 색인과 사용자가 입력한 질의 이미지의 특성 벡터를 비교한다. 유사도는 각 차원의 차이 제곱합을 기반으로 계산되며, 회전 정규화 덕분에 방향 차이에 강인한 매칭이 가능하다. 검색 결과는 썸네일, 이미지 식별자, 유사도 점수, 제공자 서버 URL 등을 포함한 ‘이미지 디스크립터’ 형태로 반환된다. 반환은 ‘Messenger Aglet’이 담당하며, 사용자는 썸네일을 확인한 뒤 전체 이미지를 요청할 수 있다. 전체 이미지 요청 시 브로커는 ‘Search Agent’를 생성해 라이선스 검증 후 이미지를 가져오고, 디지털 워터마크를 삽입해 저작권 보호와 구매자 추적을 가능하게 한다.

성능 평가에서는 64 kbps 다이얼업 환경에서 100여 건의 질의를 수행해 기존 애플릿 기반 방식과 제안된 Image‑Aglet 방식을 비교하였다. 결과는 첫 번째 질의에서 ‘Parked Image‑Aglet + 메시지’ 방식이 평균 응답 시간을 약 30 % 단축했으며, 이후 질의에서는 기존 방식과 비슷하거나 약간 우수한 성능을 보였다. 이는 초기 에이전트 배치와 인덱스 에이전트의 분산 실행이 네트워크 전송량을 크게 감소시킨 덕분이다. 다만, ‘Messenger Aglet’의 왕복 이동으로 인한 오버헤드가 존재해, 이를 순수 메시지 교환으로 대체하면 추가적인 성능 향상이 가능함을 논문은 제시한다.

보안 측면에서는 Aglet이 Java 보안 매니저와 인증서를 활용해 신뢰성을 확보하고, 이미지 제공자는 워터마크를 통해 저작권 보호와 사용 추적이 가능하도록 설계되었다. 그러나 에이전트 코드 변조 방지, 중간자 공격 방어 등 구체적인 보안 메커니즘에 대한 논의는 부족하여, 실제 서비스 적용 시 추가적인 보안 강화가 필요하다.

결론적으로, 이 연구는 모바일 에이전트를 활용해 이미지 색인·검색을 분산 처리함으로써 네트워크 부하를 감소시키고, 회전 불변성을 갖는 텍스처 기반 CBIR 알고리즘을 통해 검색 정확성을 유지한다는 점에서 의미가 크다. 향후 연구 과제로는 색상·형태 등 다중 특징 통합, 에이전트 스케줄링 및 로드 밸런싱 최적화, 그리고 보다 강력한 보안 프로토콜 적용이 제시된다.

**

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기