유럽 전자여권 보안·프라이버시 종합 진단

** 본 논문은 2006년 첫 번째 세대 유럽 전자여권의 보안·프라이버시 구조를 분석하고, 기본 접근 제어(BAC)의 낮은 엔트로피, 확장 접근 제어(EAC)의 설계 결함, 무선 추적 위험 등을 지적한다. 또한 차세대 여권에 필요한 설계 변경 방안을 제시한다. **

저자: Jaap-Henk Hoepman, Engelbert Hubbers, Bart Jacobs

**

본 논문은 2006년부터 발급될 예정인 유럽 연합(EU) 전자여권(e‑Passport)의 보안·프라이버시 메커니즘을 전반적으로 검토하고, 현재 표준이 가진 구조적 취약점을 상세히 분석한다. 먼저, 전자여권은 국제민간항공기구(ICAO)의 기계식 인식 구역(MRZ) 정보를 이용해 기본 접근 제어(BAC)를 수행한다. BAC는 리더가 MRZ를 광학적으로 읽고, 이를 기반으로 128‑bit 키 시드(k_IFD/ICC)를 파생해 세션 키를 생성한다. 그러나 MRZ에 포함된 데이터—여권 번호, 출생 연도, 만료일—는 실제 엔트로피가 매우 낮다. 논문은 각 필드의 엔트로피를 Shannon 방식으로 계산해 출생 연도≈15 bit, 만료일≈10 bit, 여권 번호≈46 bit로 총 72 bit에 불과함을 보여준다. 이는 NIST와 ECRYPT가 권고하는 최소 80 bit 보안 수준에 못 미치며, 오프라인 사전 공격(offline dictionary attack)에 취약함을 의미한다. 특히 여권 번호가 순차적으로 발급되는 국가에서는 번호와 발급일 사이에 강한 상관관계가 존재해 엔트로피가 20 bit 이하로 급감한다. 공격자는 제한된 검색 공간만으로 키를 추정하고, 실제 통신을 가로채면 세션 키를 복원해 데이터를 탈취할 수 있다.

다음으로, 무선(RF) 통신 특성상 전자여권은 안티‑콜리전(anti‑collision) 식별자를 사용해 충돌 회피를 수행한다. 이 식별자가 고정될 경우, 여권이 특정 리더 근처에 있을 때마다 동일한 식별자를 전송하므로 위치 추적이 가능해진다. 논문은 식별자를 매 세션마다 고품질 난수 생성기로 무작위화하도록 설계 변경을 제안한다. 그러나 난수 생성기의 품질이 낮으면 은밀한 채널(예: NSA 공개키를 이용한 암호화된 식별자)로 역추적될 위험이 있다.

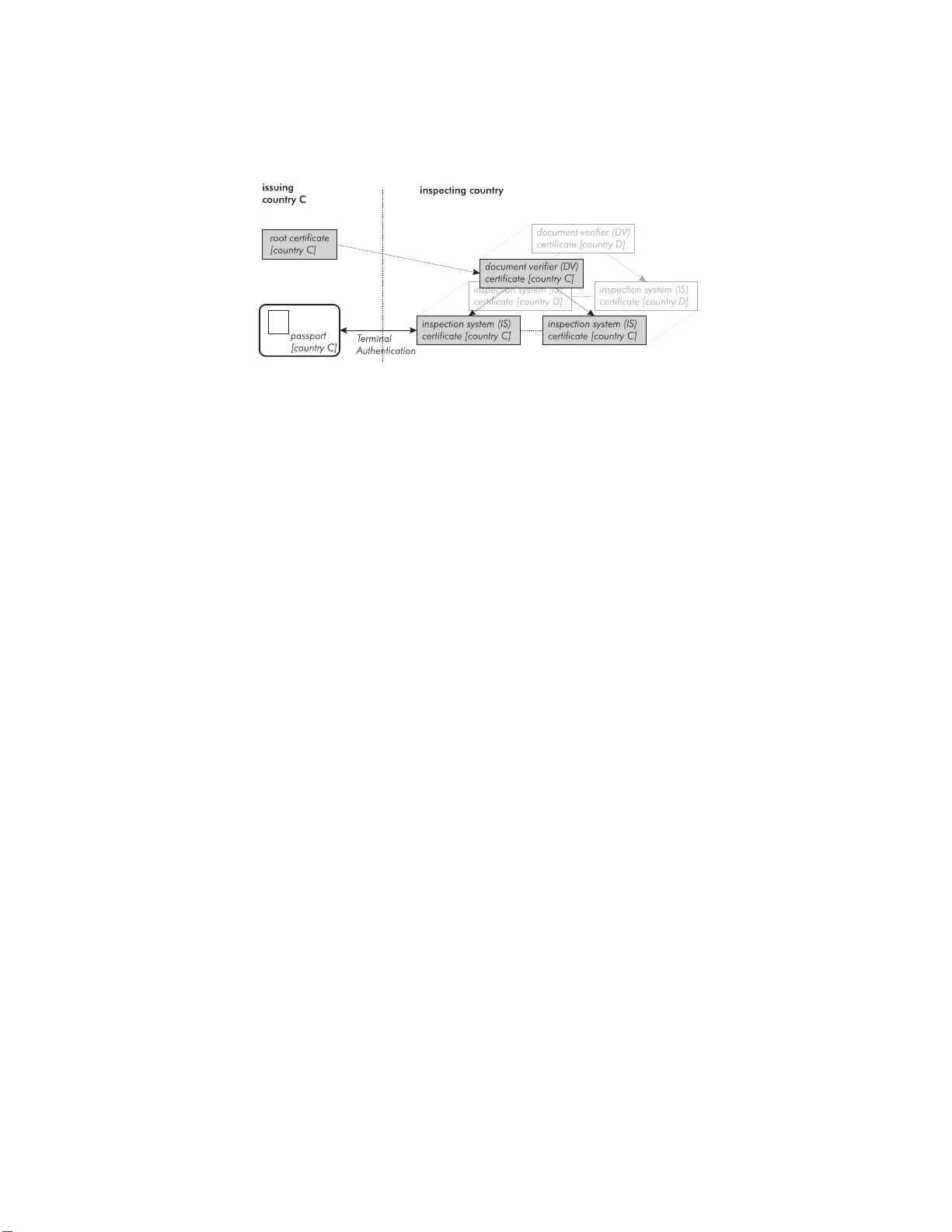

EU는 ICAO 표준에 추가해 확장 접근 제어(Extended Access Control, EAC)를 도입했으며, 이는 지문 등 고보안 바이오메트릭 데이터에 대한 접근을 제한한다. EAC는 리더 인증, 인증서 검증, 그리고 활성 인증(Active Authentication, AA)으로 구성된다. 논문은 EAC 구현 시 인증서 관리 복잡성, 리더 인증 절차의 취약점, 그리고 AA에서 사용되는 개인키가 칩에 영구 저장돼 물리적 탈취 시 복제 공격에 노출될 수 있음을 지적한다. 또한, 현재 전자여권은 바이오메트릭 데이터를 JPEG 이미지 형태로 저장한다. 템플릿이 아닌 원본 이미지가 저장되면 데이터베이스 유출 시 개인 신원 도용, 신분 위조, 사기 등 심각한 프라이버시 침해가 발생한다.

논문은 이러한 문제점을 바탕으로 차세대 전자여권 설계에 대한 구체적인 개선안을 제시한다. 첫째, MRZ 외에 무작위 난수를 포함해 키 파생 과정을 고엔트로피화한다. 둘째, 안티‑콜리전 식별자를 완전 랜덤화하고, 난수 생성기에 하드웨어 보안 모듈(HSM) 기반 검증을 도입한다. 셋째, 바이오메트릭 데이터는 국제 표준 템플릿 형식으로 변환하고, 저장 전 강력 암호화(예: AES‑256)와 접근 제어 정책을 적용한다. 넷째, EAC와 AA를 계층적으로 분리해, AA는 칩 내부에서만 수행하고 외부 리더와의 직접적인 키 교환을 최소화한다. 마지막으로, 전체 시스템에 대한 정기적인 보안 평가와 펜테스트를 의무화해 설계 결함을 사전에 탐지한다. 이러한 근본적인 설계 전환은 전자여권의 보안성과 프라이버시 보호를 동시에 크게 향상시킬 것으로 기대된다.

**

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기