키 교환을 이용한 전송 없는 전송 구현

초록

이 논문은 Diffie‑Hellman과 유사한 키 교환 메커니즘을 변형하여 전송 없는 전송(OT)과 1‑out‑of‑2 OT, 동전 던지기, 영지식 증명을 구현하는 프로토콜을 제안한다. 핵심 아이디어는 양당사자가 공유 키를 확률 1/2로 성공적으로 생성하도록 하면서, 송신자는 상대가 키를 획득했는지 알 수 없게 만드는 ‘무작위 키 교환(Oblivious Key Exchange)’이다. 보안은 이산 로그 문제(DLP)와 결정적 Diffie‑Hellman 문제(DDH)의 어려움에 기반한다.

상세 분석

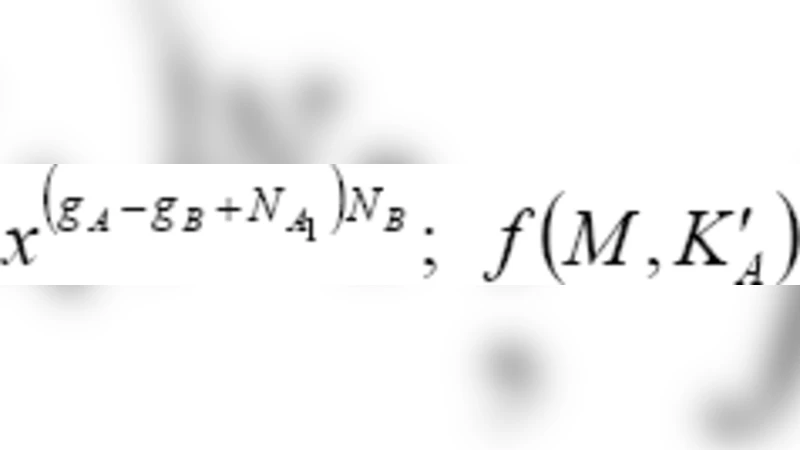

본 논문은 기존 OT 구현이 주로 암호화된 비밀 자체를 전송하거나 DDH 기반의 복잡한 연산에 의존하는 것과 달리, 키 교환 단계 자체를 ‘무작위’하게 만들고 그 뒤에 임의의 대칭 암호를 적용하는 새로운 패러다임을 제시한다. 구체적으로는 큰 소수 p와 원시근 x를 사전 합의하고, 두 개의 서로 다른 제곱근 g₁, g₂(즉, g₁² ≡ g₂² ≡ c (mod p))를 이용한다. Alice와 Bob은 각각 g₁ 또는 g₂ 중 하나를 비밀히 선택하고, 랜덤 난수 N_A, N_B를 섞어 전통적인 DH 형태인 p^{x·N}·g (mod p) 값을 교환한다. 이때 양측이 선택한 g가 일치하면 동일한 공유 비밀 K가 도출되고, 불일치이면 서로 다른 K가 생성된다. 선택이 일치할 확률은 정확히 1/2이며, 상대방은 상대가 어떤 g를 선택했는지 알 수 없으므로 ‘전송 없는 전송’ 특성이 보장된다.

보안 분석에서는 공격자가 교환된 값만으로 Alice 혹은 Bob이 선택한 N_A, N_B를 복원하려면 x·N ≡ log_g(y) 형태의 이산 로그를 풀어야 함을 보여준다. 이는 현재 알려진 다항식 시간 알고리즘이 존재하지 않는 문제이며, 따라서 프로토콜은 반대 당사자 및 외부 도청자 모두에 대해 계산적으로 안전하다고 주장한다. 또한, 프로토콜은 1‑out‑of‑2 OT에 적용될 때 Bob이 원하는 비밀에 대응하는 g를 선택함으로써 원하는 키만 획득하고, 다른 키는 알 수 없게 만든다. 동전 플리핑은 양측이 동일한 키를 얻었는지 여부를 결과로 삼아 간단히 구현할 수 있다. 영지식 증명 파트에서는 이산 로그 기반의 챌린지‑응답 구조를 제시해, 반복 라운드마다 위조 성공 확률을 1/2로 감소시키는 전형적인 Σ‑프로토콜 형태를 사용한다.

이러한 설계는 기존 DH 프로토콜을 그대로 활용하면서도 OT의 핵심 요구사항인 ‘송신자는 수신 여부를 모른다’는 특성을 자연스럽게 만족한다는 점에서 의미가 크다. 다만, 실제 구현 시 p의 크기, g₁·g₂ 선택 방법, 그리고 키 파생 후 사용되는 대칭 암호의 안전성 등에 대한 구체적인 파라미터 설정이 필요하며, 프로토콜 단계에서 발생할 수 있는 중간값 재전송 공격이나 선택적 거부 공격(denial‑of‑service) 등에 대한 추가적인 방어 메커니즘이 요구된다.

댓글 및 학술 토론

Loading comments...

의견 남기기