암호화 및 보안

21 JAN, 2011

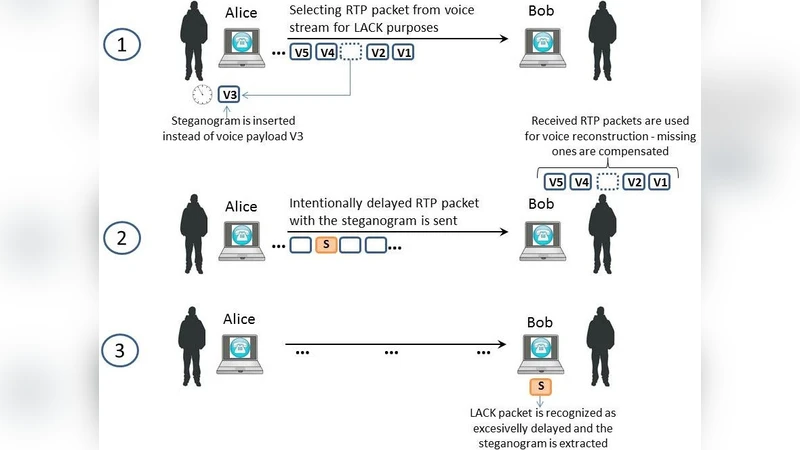

실제 적용된 LACK: 손실 오디오 패킷 은폐 기법 평가

By Wojciech Mazurczyk

암호화 및 보안

19 JAN, 2015

보안 게임 은폐 활용 새로운 패러다임

By Dusko Pavlovic

머신러닝 (ML)

19 JAN, 2015

온라인 학습을 위한 차등 프라이버시 프레임워크

By Prateek Jain

암호화 및 보안

6 JAN, 2011

온라인 결제 사기 방지를 위한 하이브리드 모델: HMM과 모바일 암묵 인증 결합

By S

암호화 및 보안

18 JAN, 2012

LWE 기반 영지식 식별 프로토콜의 설계와 분석

By Rosemberg Silva

암호화 및 보안

19 JAN, 2015

무선 센서 네트워크 키 관리 프로토콜의 의미론적 분석

By Francesco Ballardin

암호화 및 보안

22 JAN, 2011

m 타이트 오류 선형 복잡도 계산 알고리즘

By Jianqin Zhou

암호화 및 보안

24 JAN, 2012

랜덤 쿼리 문자열 DoS 공격을 방지하는 간단한 가십 기반 방어

By Stefano Ferretti

컴퓨터와 사회

29 JAN, 2011

페이스북 개인정보 설정 사용성 혁신

By Thomas Paul

암호화 및 보안

6 JAN, 2012

순환 행렬 기반 엘가말 암호 시스템

By Ayan Mahalanobis

양자 물리학

7 JAN, 2015

가든호스 모델과 물 파이프 복잡도 연구

By Harry Buhrman

암호화 및 보안

12 JAN, 2011

저전력 DSP 기반 타원곡선 암호 효율적 구현

By Muhammad Yasir Malik

암호화 및 보안

17 JAN, 2016

협업 스펙트럼 감지를 위한 공격 방지와 직접·간접 벌칙 설계

By Lingjie Duan

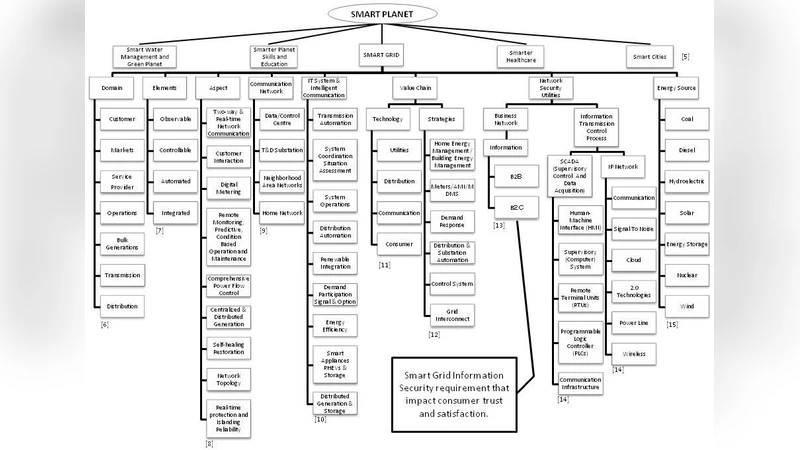

암호화 및 보안

14 JAN, 2011

스마트 그리드 보안 정보 기준 개발을 위한 최적 모델 선택

By Amy Poh Ai Ling

암호화 및 보안

19 JAN, 2015

스루풋 지문을 이용한 저지연 익명 통신 탈취 기법

By Prateek Mittal

양자 물리학

30 JAN, 2022

클래식 통신으로 검증하는 양자 화폐

By Dmytro Gavinsky

컴퓨터와 사회

14 JAN, 2011

사물인터넷 시대, 신뢰를 설계하다

By Jaap-Henk Hoepman

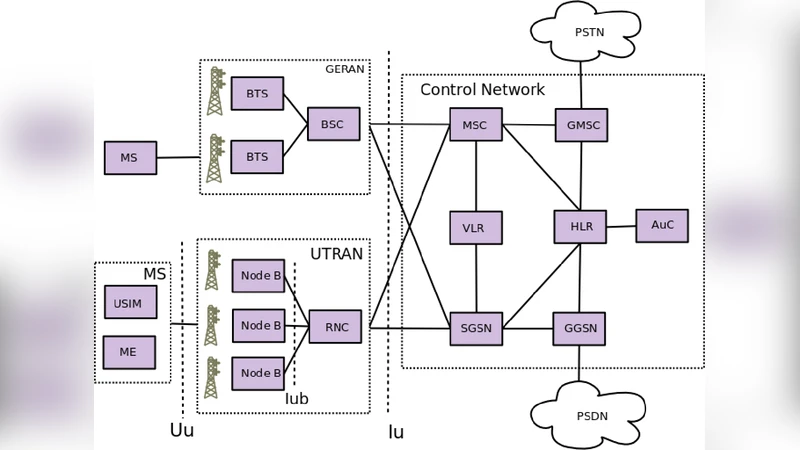

암호화 및 보안

12 JAN, 2011

UMTS 프라이버시 취약점에 대한 형식적 분석

By Myrto Arapinis

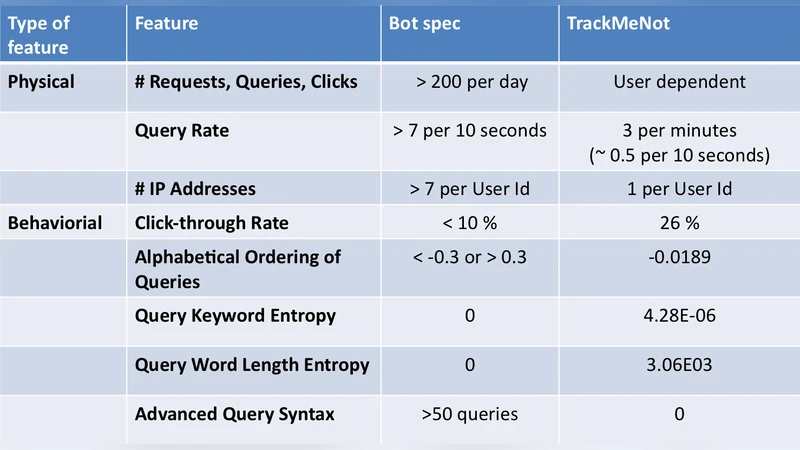

암호화 및 보안

23 JAN, 2011

검색 프라이버시를 위한 트랙미낫 2.0: 쿼리 난수화와 사이드채널 방어

By Vincent Toubiana

암호화 및 보안

3 JAN, 2011

해시충돌을이용한검열저항마이크로블로깅시스템

By Dustin Bachrach

암호화 및 보안

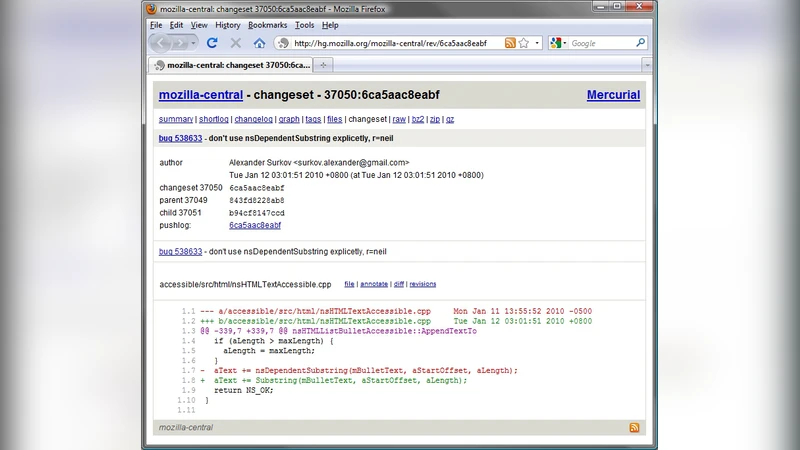

5 JAN, 2011

오픈소스 보안 패치 공개 범위와 위험

By Adam Barth

암호화 및 보안

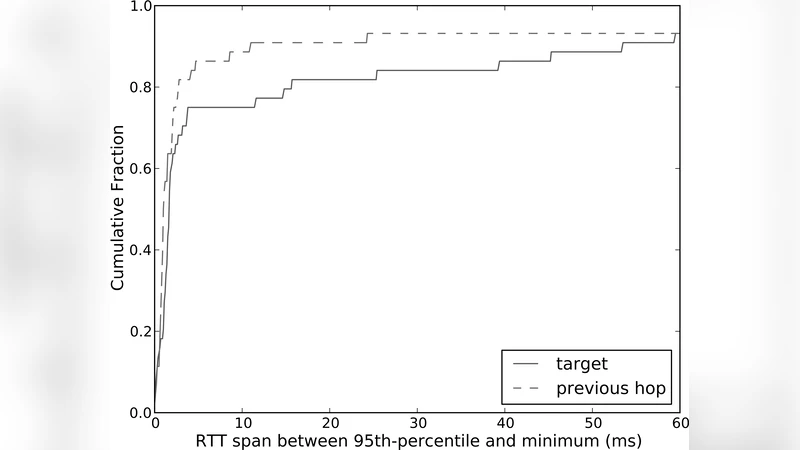

2 JAN, 2011

원격 트래픽 분석을 이용한 웹사이트 탐지

By Xun Gong

암호화 및 보안

6 JAN, 2011

소셜 네트워크 기반 안전 프라이버시 DHT 라우팅 XVine

By Prateek Mittal

암호화 및 보안

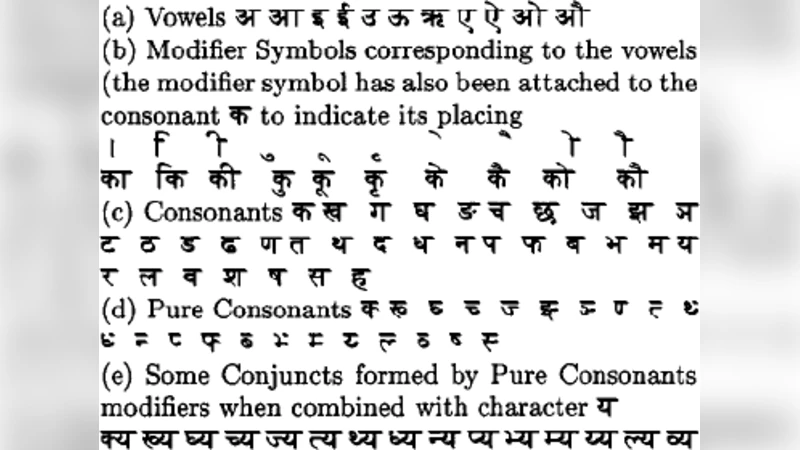

2 JAN, 2011

데바나가리 문자 기반 캡차 프레임워크

By Sushma Yalamanchili