암호화 및 보안

20 JAN, 2014

구조적 무작위 행렬과 아놀드 변환을 이용한 고속 압축 센싱 기반 디지털 이미지 암호화 기법

By Nitin Rawat

암호화 및 보안

16 JAN, 2012

정수 기반 완전동형암호에 대한 격자 공격 분석

By Gu Chunsheng

암호화 및 보안

17 JAN, 2012

새로운 형태의 암호 체계

By Fabio F. G. Buono

암호화 및 보안

28 JAN, 2012

프라이버시 비용을 감수한 설문조사 선택형 제안 메커니즘

By Katrina Ligett

분산 컴퓨팅

23 JAN, 2012

GPU를 활용한 대규모 병렬 검증 연산

By Justin Thaler

암호화 및 보안

10 JAN, 2012

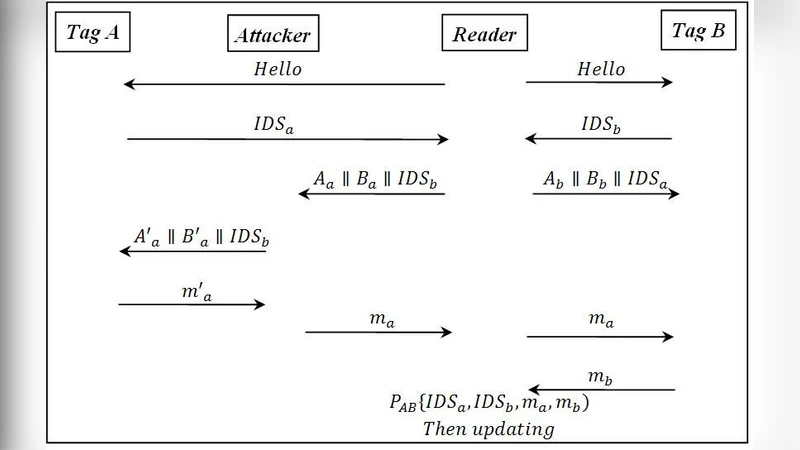

RFID 인증 프로토콜의 동기화 취약점 분석 및 보강 방안

By Hoda Jannati

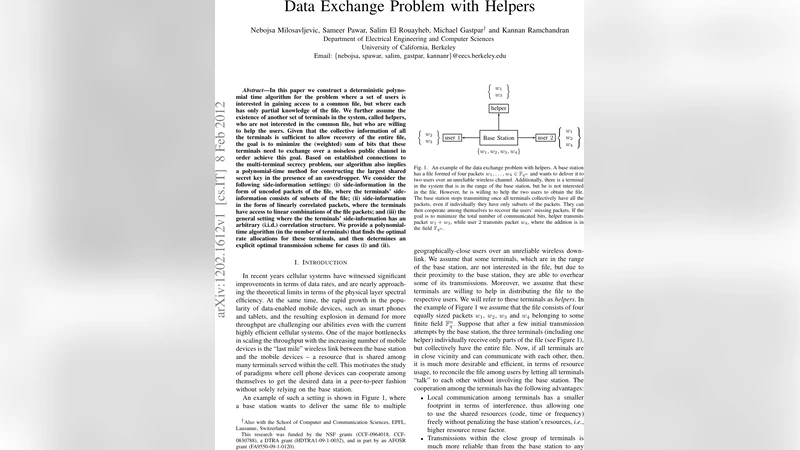

정보 이론

9 JAN, 2012

헬퍼를 활용한 데이터 교환 최적화와 비밀키 구축

By Nebojsa Milosavljevic

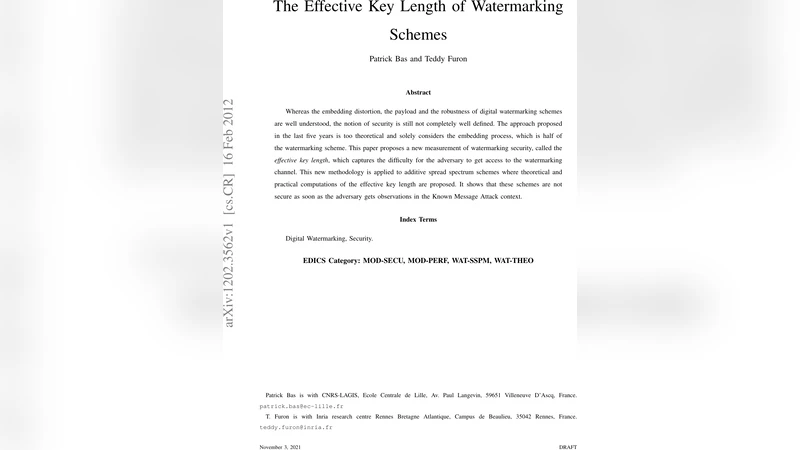

암호화 및 보안

17 JAN, 2012

워터마킹 스킴의 효과적인 키 길이

By Patrick Bas

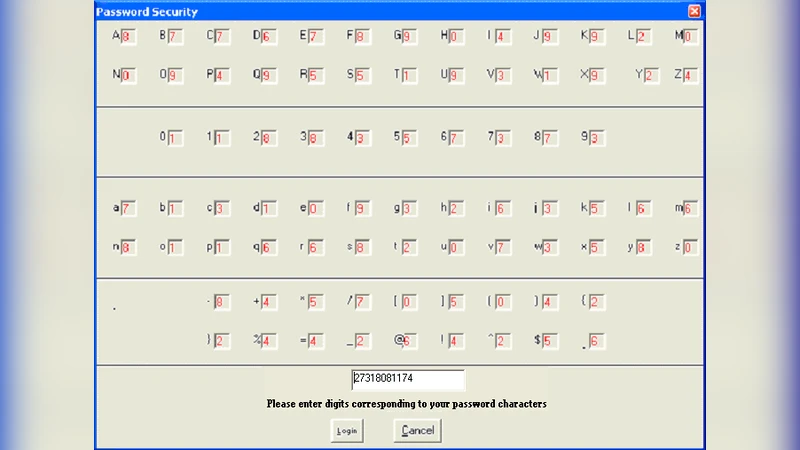

암호화 및 보안

1 JAN, 2012

보안 강화 로그인 인터페이스를 이용한 동적 비밀번호 입력 방식

By A.T. Akinwale

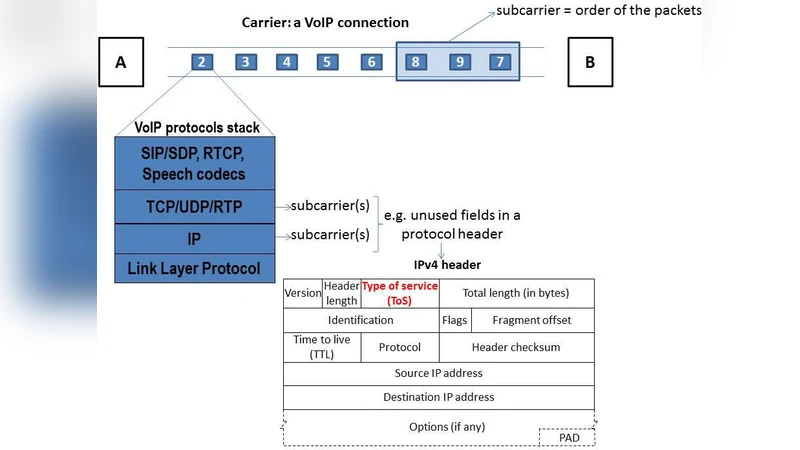

멀티미디어

11 JAN, 2014

네트워크 스테가노그래피에서 스테가노그래픽 비용의 중요성

By Wojciech Mazurczyk

암호화 및 보안

30 JAN, 2012

디지털 이미지 저작권 보호를 위한 워터마킹 접근법

By Md. Selim Reza

암호화 및 보안

9 JAN, 2025

시간 순서 제약 하에서 비신호성 프라이버시 증폭 불가능성

By Rotem Arnon

머신러닝 (ML)

8 JAN, 2012

스팸 발송자를 식별하는 집계 히스토리 데이터셋 기반 평판 모델

By Eitan Menahem

암호화 및 보안

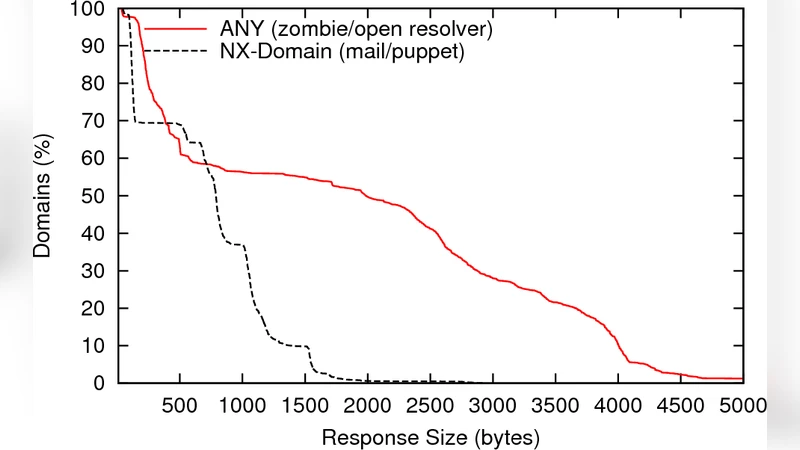

20 JAN, 2015

조각화 공격이 DNS 보안을 뒤흔들다

By Amir Herzberg

정보 이론

3 JAN, 2018

완전 비밀성 스푸핑 방지 시스템

By Michael Huber

정수론

10 JAN, 2016

완전한 페어링 친화 타원곡선 군에서 ρ값이 1인지 여부에 대한 조건 연구

By Keiji Okano

정보 이론

18 JAN, 2012

재구성이 요구될 때 비밀키는 적게만 필요해

By Curt Schieler

정보 이론

5 JAN, 2013

세 당사자 중 한 명이 변조될 때 정보 이론적 보안 삼자 계산

By Ye Wang

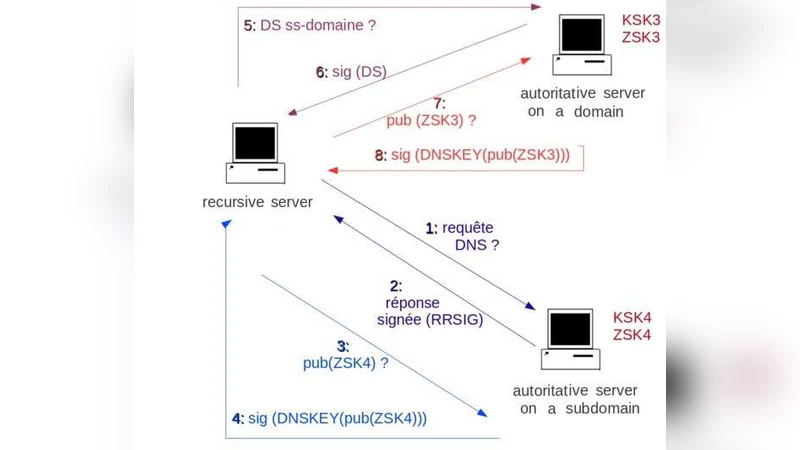

암호화 및 보안

1 JAN, 2012

DNS 보안 강화와 DNSSEC 구현 분석

By Kaouthar Chetioui

암호화 및 보안

13 JAN, 2012

양자 암호학 기초에 대한 최근 회의론에 대한 반박

By Renato Renner

암호화 및 보안

7 JAN, 2012

사이버 보험으로 해결하는 정보 비대칭과 네트워크 보안 강화 전략

By Ranjan Pal

암호화 및 보안

1 JAN, 2013

단일 장치만으로 구현하는 무조건 안전한 디바이스 독립 QKD

By Jonathan Barrett

군론

1 JAN, 2012

비결합성 기반 공개키 암호의 새로운 지평

By Arkadius Kalka

암호화 및 보안

17 JAN, 2012

위치 기반 양자 암호와 가든 호스 게임

By Florian Speelman