암호화 및 보안

21 JAN, 2010

토라 문자 배열과 알고리즘 전환

By Grenville J. Croll

암호화 및 보안

18 JAN, 2016

위치 기반 인증을 위한 신뢰 메커니즘

By Andreas U. Schmidt

암호화 및 보안

28 JAN, 2008

익명화된 네트워크 로그의 침입 탐지 효용 평가

By Kiran Lakkaraju

암호화 및 보안

17 JAN, 2009

위치 기반 서비스 프라이버시 해결을 위한 기본 원리

By Abedelaziz Mohaisen

암호화 및 보안

28 JAN, 2007

그레이스케일·컬러 영상을 위한 확률적 시각 비밀 공유와 사용자 정의 픽셀 확장

By Dao-Shun Wang

암호화 및 보안

6 JAN, 2016

정직한 다수 없이도 가능한 정보이론적 보안 프로토콜

By Anne Broadbent

암호화 및 보안

21 JAN, 2007

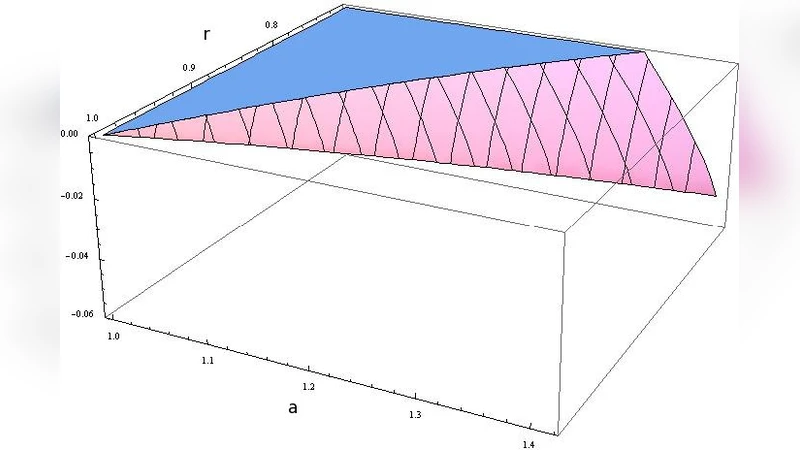

혼돈 마스킹을 이용한 보안 통신 실험 연구

By Sourav Dhar

암호화 및 보안

10 JAN, 2011

두 당사자 고전 연산의 절대 보안 불가능성

By Roger Colbeck

암호화 및 보안

15 JAN, 2007

만남 기반 네트워크에서 웜 상호작용 성능 평가와 노드 특성 영향

By Sapon Tanachaiwiwat

암호화 및 보안

19 JAN, 2007

감독자 기반 삼중 W 상태를 이용한 안전한 엔탱글먼트 공유와 신뢰성 높은 양자 텔레포테이션

By Yue Li

암호화 및 보안

27 JAN, 2007

만남 기반 네트워크의 웜 전파 분석 및 방어 전략

By Sapon Tanachaiwiwat

암호화 및 보안

19 JAN, 2007

암호학을 위한 잡음 저장 모델

By Stephanie Wehner

암호화 및 보안

20 JAN, 2007

비가환 반군을 이용한 효율적인 인증·키 교환 프로토콜

By M. M. Chowdhury

암호화 및 보안

13 JAN, 2009

초고속 가역 대비 매핑을 이용한 워터마킹

By Dinu Coltuc

암호화 및 보안

4 JAN, 2007

피드백을 이용한 와이어탭 채널 비밀용량 증대

By Lifeng Lai

암호화 및 보안

9 JAN, 2011

임베디드 OMA DRM2 구현을 위한 성능 최적화 방안

By Daniel Thull

계산 복잡도

27 JAN, 2009

컬럼버거 복잡도로 보는 스테가노그래피 한계

By Boris Ryabko

암호화 및 보안

2 JAN, 2007

준결정 구조를 이용한 초고속 대칭 암호

By Maryna Nesterenko

암호화 및 보안

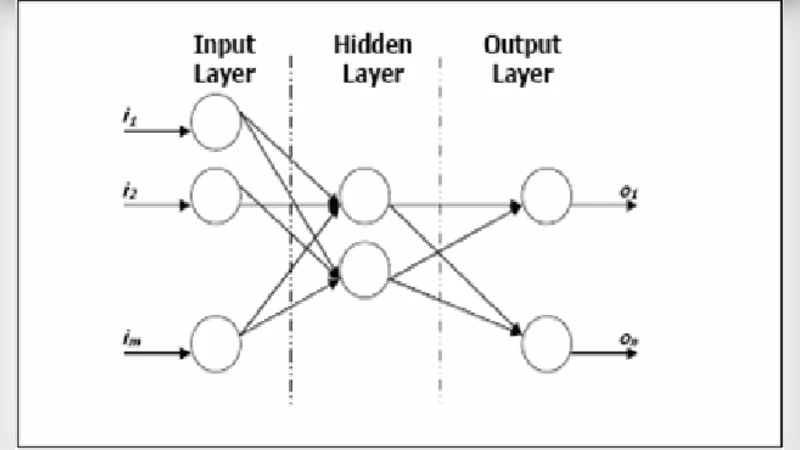

23 JAN, 2007

인터넷 웜 탐지를 위한 라우팅 이상 감지와 오토인코더 활용

By E. Marais

암호화 및 보안

5 JAN, 2009

무선 네트워크 이웃 발견 보안 가능성에 대한 형식적 조사

By Marcin Poturalski

암호화 및 보안

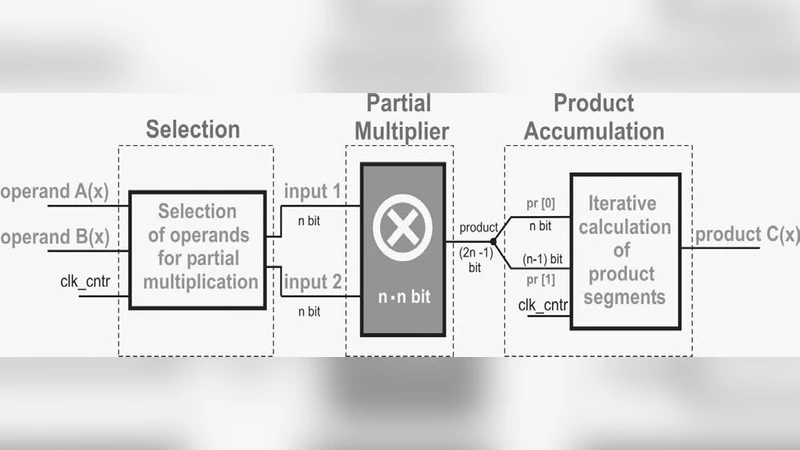

9 JAN, 2011

면적 효율적인 타원곡선 암호 하드웨어 구현 카라츠바 방법의 반복 적용

By Zoya Dyka

암호화 및 보안

27 JAN, 2008

고정 전송률 무선 시스템의 제밍 빠른 페이딩 채널

By George T. Amariucai

암호화 및 보안

13 JAN, 2010

마세이 방식 확장 비밀 공유 스킴

By Romar dela Cruz

암호화 및 보안

23 JAN, 2007

무신뢰 환경에서 위조 센서 식별을 위한 결정론적 위치 검증 프로토콜

By Sylvie Delaët