암호화 및 보안

26 JAN, 2012

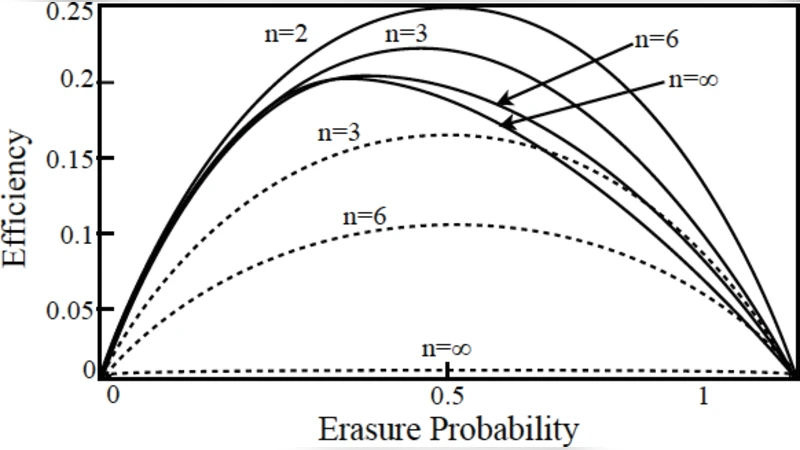

공개키 없이 비밀 교환 무선 네트워크에서 정보이론적 보안 구현

By Iris Safaka

암호화 및 보안

25 JAN, 2010

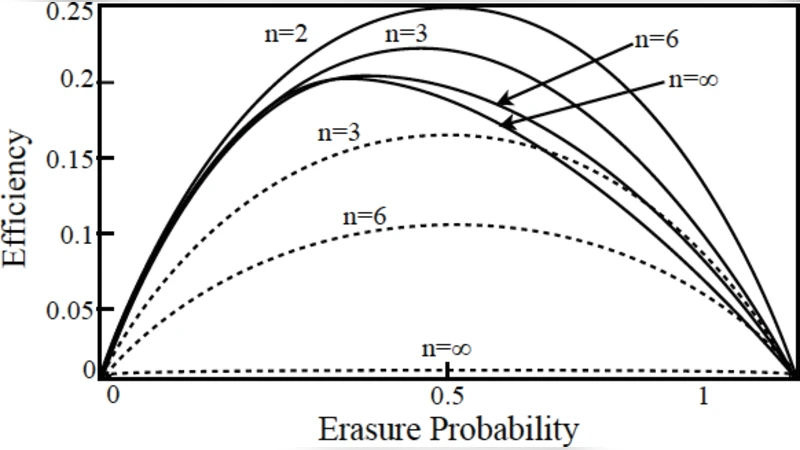

다단계 웜 공격 모델 연구

By Y. Robiah

암호화 및 보안

22 JAN, 2022

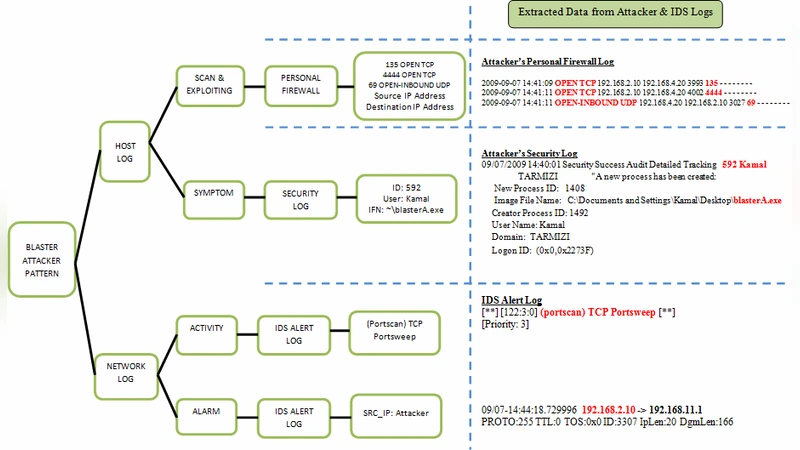

효율적·신뢰성 높은 디지털 보존 전략을 위한 대규모 계층형 이산 이벤트 시뮬레이션 모델

By Micah Altman

암호화 및 보안

26 JAN, 2011

무작위 사전 기반 희소 근사와 압축‑암호화 기법

By M. Andrecut

암호화 및 보안

6 JAN, 2020

Arnold 맵과 루카스 수열 기반 이미지 암호의 치명적 취약점 분석

By Imad El Hanouti

암호화 및 보안

13 JAN, 2018

보안 머신 신뢰할 수 없는 플랫폼에서 효율적인 안전 실행

By Ofir Shwartz

암호화 및 보안

24 JAN, 2011

병렬 이진 기계 최소 단계 합성 기법

By Elena Dubrova

암호화 및 보안

6 JAN, 2018

선형 통신량을 구현한 차세대 BFT 프로토콜 LinBFT

By Yin Yang

암호화 및 보안

8 JAN, 2020

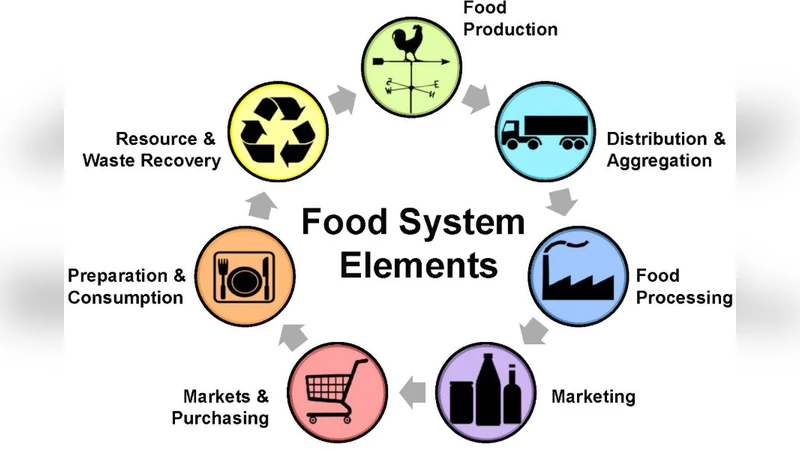

바이오메트릭 블록체인으로 식품 물류 보안 혁신

By Bing Xu

암호화 및 보안

19 JAN, 2015

다차원 교수 네트워크 설계와 운영 실전 보고

By Michael J. Assels

암호화 및 보안

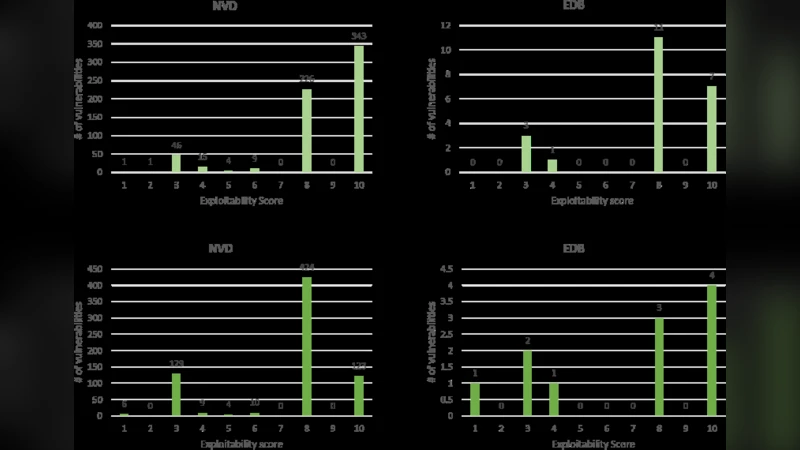

30 JAN, 2018

안드로이드와 아이오에스 앱 위험 계산 모델 CVSS 분석 및 사례대조 연구를 통한 개선

By Milda Petraityte

컴퓨터와 사회

17 JAN, 2018

자율주행차 규제와 위험 관리: 안전·책임·프라이버시·사이버보안·산업 리스크 대응

By Araz Taeihagh

암호화 및 보안

10 JAN, 2018

회귀 신경망 적대적 공격과 수치 안정성 정규화

By Andre T. Nguyen

암호화 및 보안

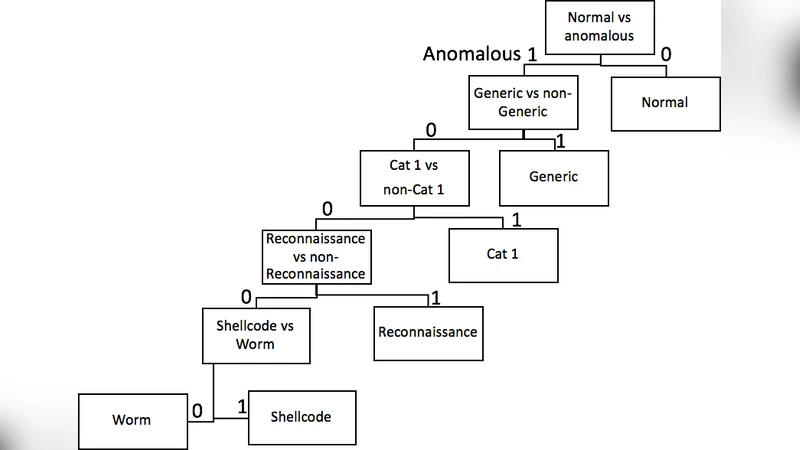

14 JAN, 2018

멀티클라우드 환경을 위한 머신러닝 기반 이상 탐지 및 공격 분류

By Tara Salman

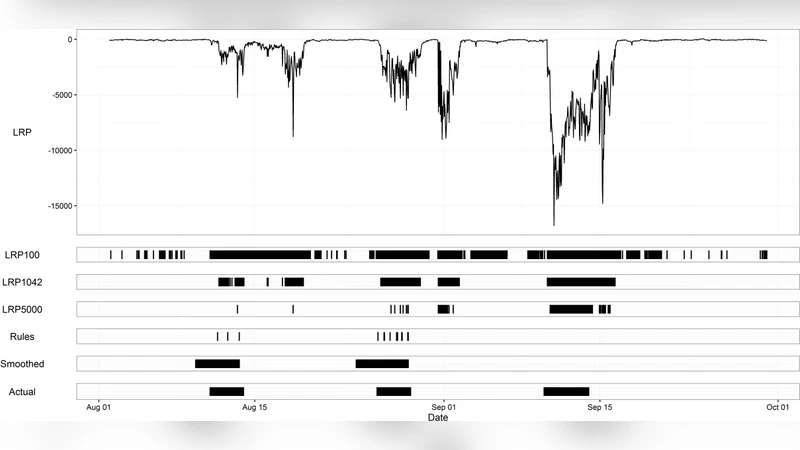

암호화 및 보안

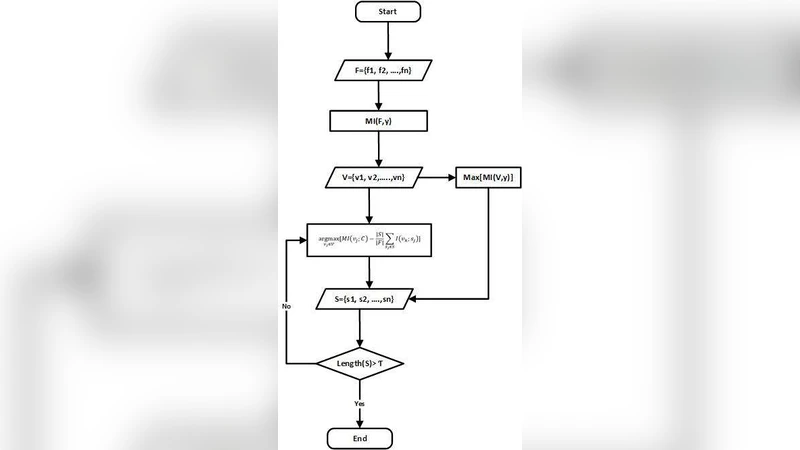

1 JAN, 2020

조기 탐지를 위한 단계적 중복 가중치 기반 상호정보 특징 선택 기법

By B

암호화 및 보안

14 JAN, 2010

최신 소프트웨어 보호 기술

By Diego Bendersky (1

암호화 및 보안

1 JAN, 2018

딥 생성 모델로 보는 사이버 공격 실시간 탐지

By Sarin E. Ch

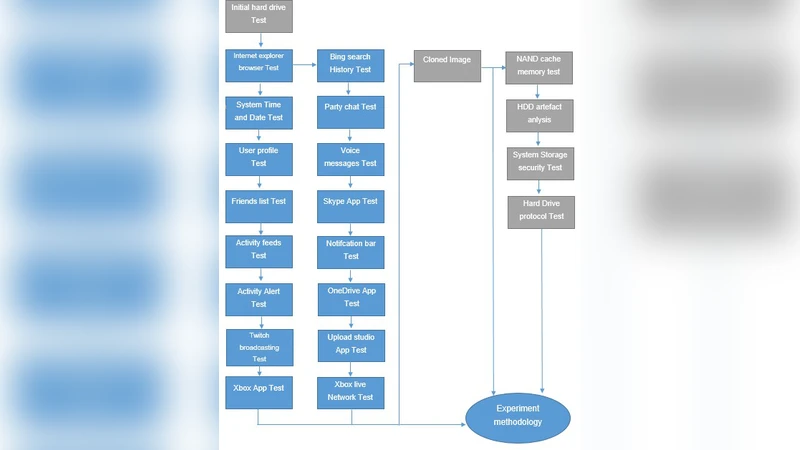

암호화 및 보안

2 JAN, 2019

Xbox 원 콘솔 포렌식 분석과 데이터 수집 가이드

By Ali M. Al-Haj

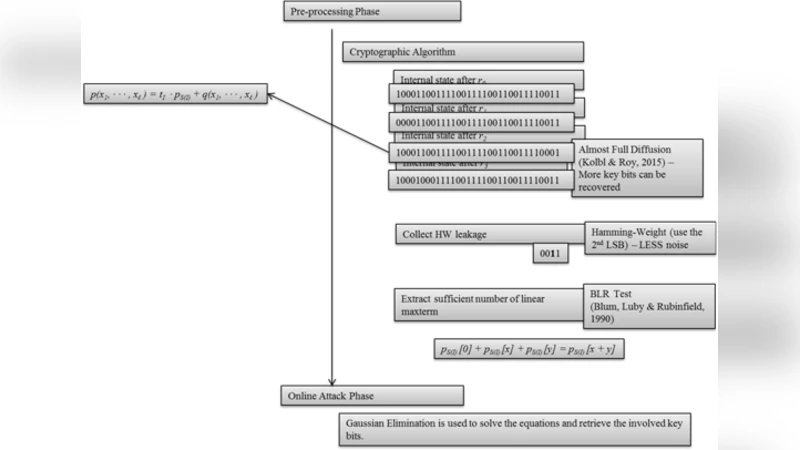

암호화 및 보안

13 JAN, 2018

시메크32/64 사이드채널 큐브 공격 보안 분석

By Alya Geogiana Buja

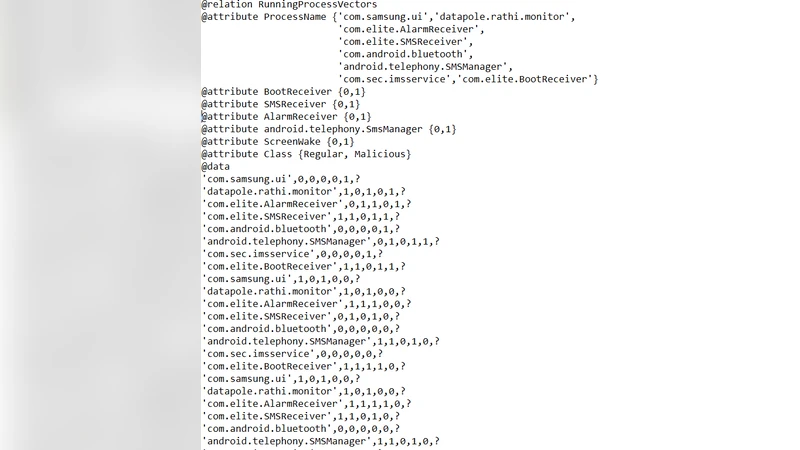

암호화 및 보안

19 JAN, 2018

안드로이드 악성코드 탐지를 위한 딥러닝 기반 타인트 분석과 베이지안 네트워크

By Dhruv Rathi

암호화 및 보안

23 JAN, 2018

사이버 회복탄력성 강화 방안

By Alex

암호화 및 보안

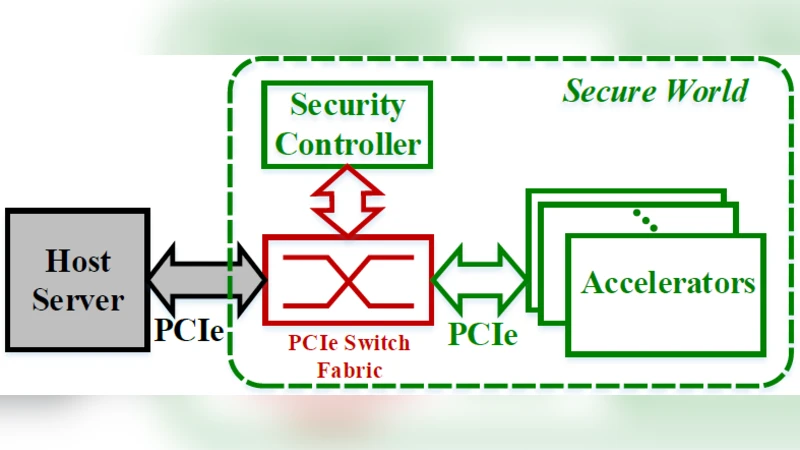

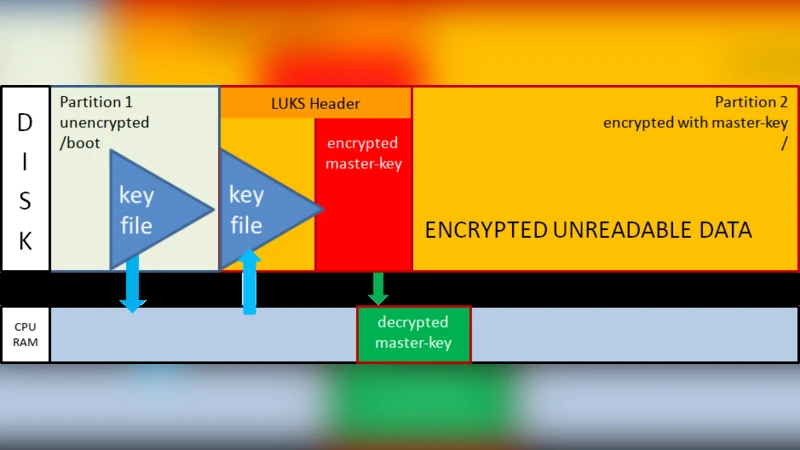

15 JAN, 2019

이기종 신뢰 실행 환경을 활용한 프라이버시 보호 컴퓨팅

By Jianping Zhu

암호화 및 보안

21 JAN, 2018

신뢰할 수 있는 서버: 관리자가 접근할 수 없는 완전 봉인형 데이터 처리 플랫폼

By Nikolaus von Bomhard

암호화 및 보안

25 JAN, 2018

드론 포렌식 혁신: DJI 팬텀 3을 통한 무인항공기 조사 프로세스

By Alan Roder