Cs-Cr

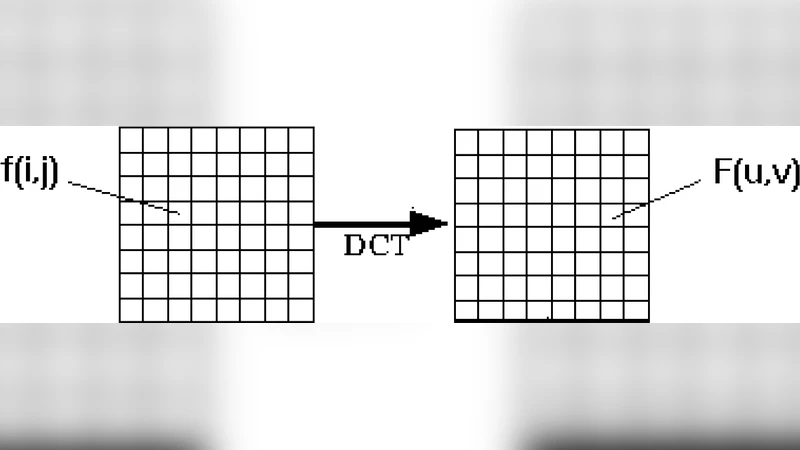

DCT 기반 전역·국부 특징 융합 얼굴인식

두 종류의 꼬인 다항식과 거듭 제곱 함수와의 구별

RFID 저비용 상호 인증 프로토콜의 취약점 분석과 실용적 공격 기법

크라우드터핑: 대중을 이용한 악성 캠페인의 현주소

두 단계 HDWT 기반 가역 데이터 은닉 고용량·무손실 기법

진화하는 감사 로그를 통한 정책 강제 실행 논리적 방법

완전 시뮬레이션 가능한 양자 안전 동전 뒤집기와 그 응용

물리계층 보안, 상관된 소실 채널에서의 향상

무한 페트리 넷에서 비간섭성 결정 가능성

인공 면역 특권 부위 기반 지능형 시스템 설계

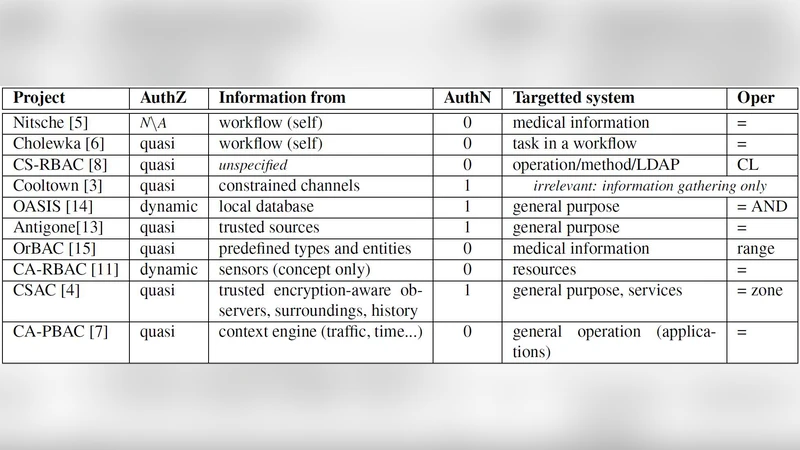

동적 환경을 위한 상황인식 접근제어 모델

분할 모델에서 최적 인증·비밀 코드와 완전 비밀성 구현

보안 프로토콜을 위한 공간‑인식 논리와 자동 검증 프레임워크

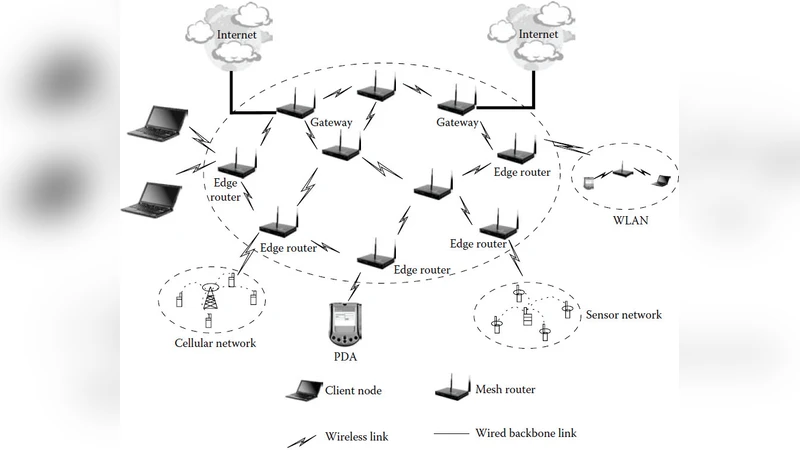

무선 메쉬 네트워크 보안 라우팅: 위협·대응·미래

비이진 타르도스 코드의 최악의 위양성 공격 분석

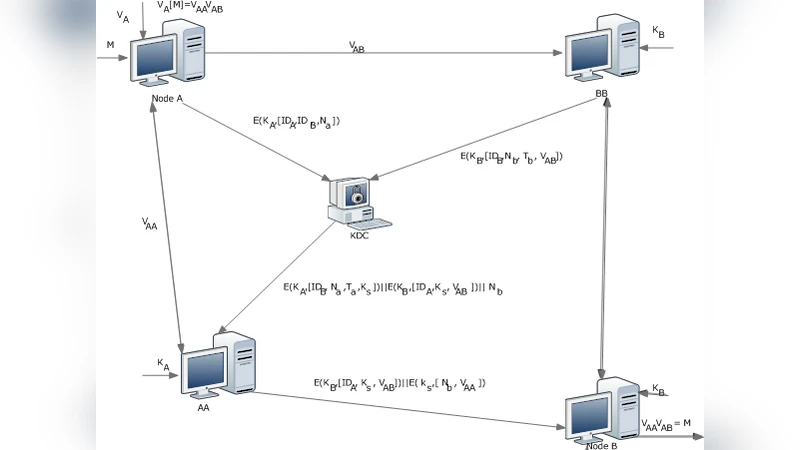

다중 위치 당사자를 위한 인증·문법 변환 통합 프로토콜

정보이론 기반 은폐채널 탐지와 용량 분석

진화하는 악성코드 다윈 원리 적용 미래 위협

분산형 소셜 네트워크를 위한 프라이버시 보호 아키텍처 DECENT

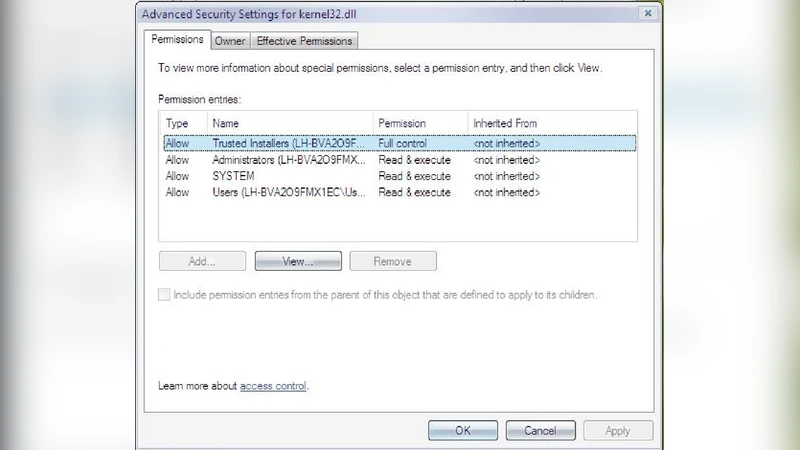

온라인 대학의 정보 보안 통합 전략

T‑함수 전단사·전이성 새로운 기준과 빠른 평가 알고리즘

멀티미디어와 네트워크를 활용한 스테가노그래피와 스테가노분석 최신 동향