Cs-Cr

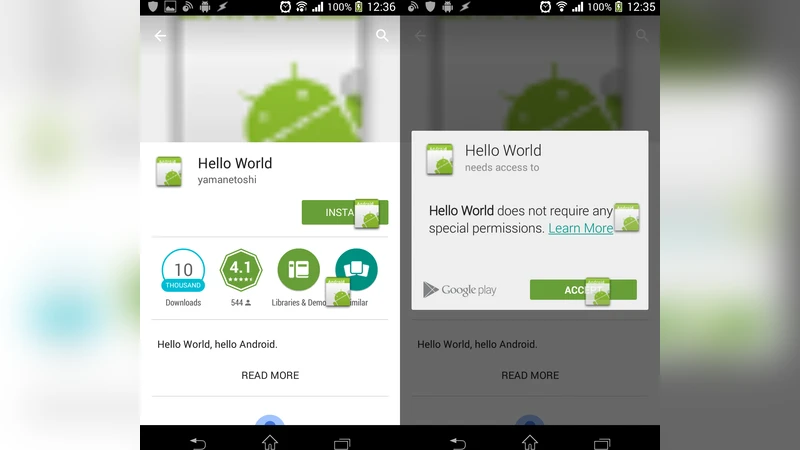

CTF 데이터로 보는 사이버 공격 귀속과 속임수 탐지

적응형 공격자를 고려한 일반적 누수 함수 기반 정량적 정보 흐름

목적 인식 정책을 위한 선언적 프레임워크

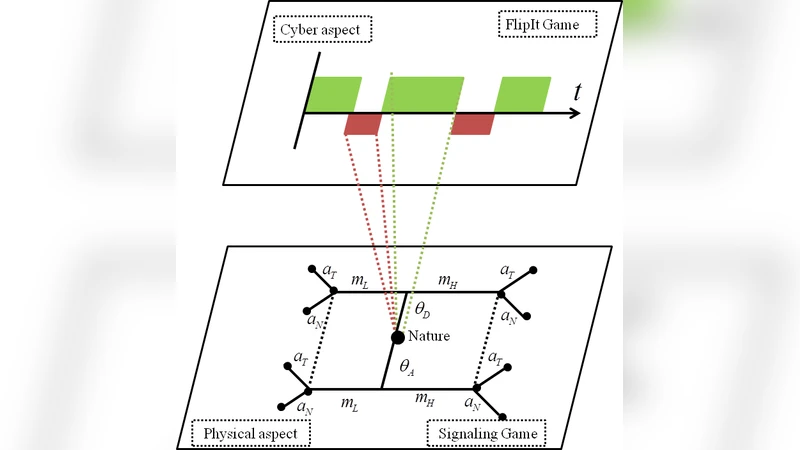

클라우드 보안의 새로운 패러다임 APT 환경에서의 사이버 물리 신호 게임

루머 출처 은폐를 위한 적응형 확산 프로토콜

2001부터 2013년 주요 사이버 공격 흐름과 교훈

프로그램 논리를 이용한 의존성 기반 정보 흐름 분석 및 탈클래시피케이션

스크럼으로 안전한 소프트웨어 개발하기

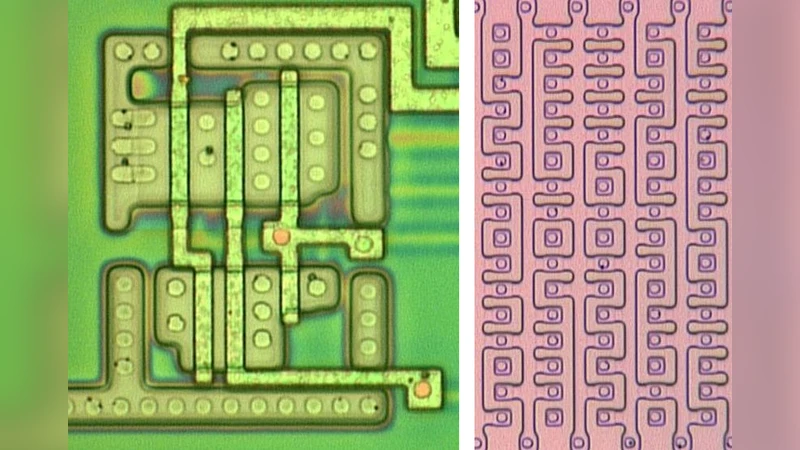

RFID 디바이스 역공학: 위협과 방어 전략

k 핑거프린팅 강력하고 확장 가능한 웹사이트 식별 기법

상태를 활용한 프로토콜 표준화 지원

모바일 환경 보안을 위한 샤미르 비밀분할 기반 키 관리 솔루션

지능형 교통 시스템 보안 접근법 중앙 분산 하이브리드 신뢰 모델 비교

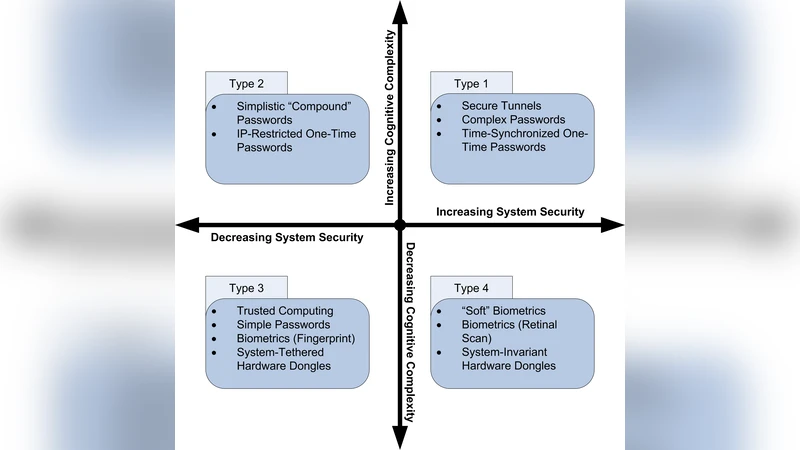

인증 시스템 유형론 보안과 사용성의 균형

가짜 트위터 팔로워 탐지를 위한 효율적 방법

양자 랜덤오라클 모델에서 존재적 위조 방지 서명을 강한 위조 방지 서명으로 변환

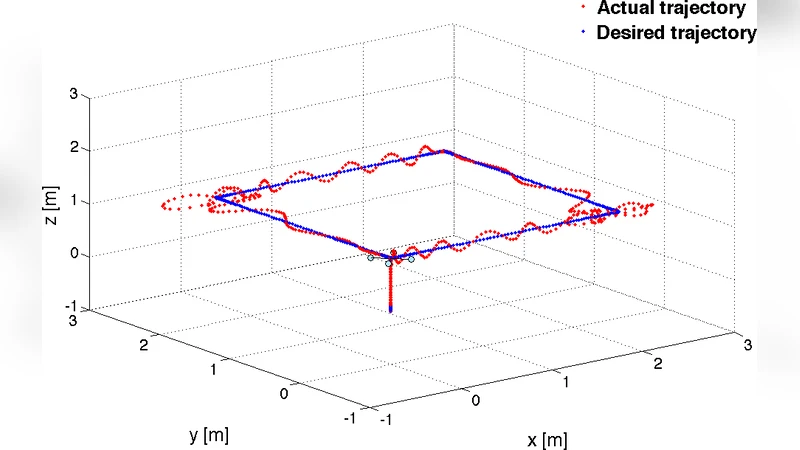

센서 공격에 강인한 차동 평탄 시스템 상태 복원: SMT 기반 접근

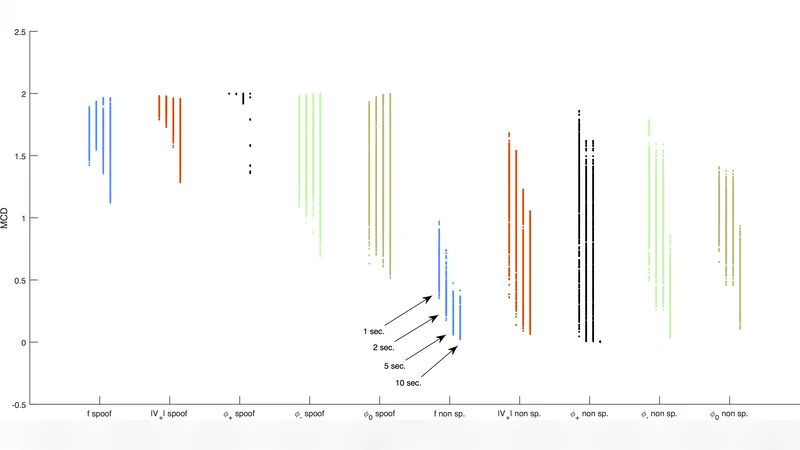

빠른 시퀀스 성분 분석을 통한 동기위상계 공격 탐지

짧은 블록길이 보안코드 분석

보안 카메라 자동 생성 사회기술 시스템 방어 모델링

양자 디지털 서명 프로토콜 고전 모사에 대한 중간자 공격 분석

소셜 네트워크 고위계정 침해 탐지를 위한 행동 기반 프로파일링 시스템