정보 이론

27 JAN, 2012

다양한 주기의 딩 헬레시 일반화 사이클로틱 이진열 선형 복잡도 연구

By Vladimir Edemskiy

암호화 및 보안

19 JAN, 2023

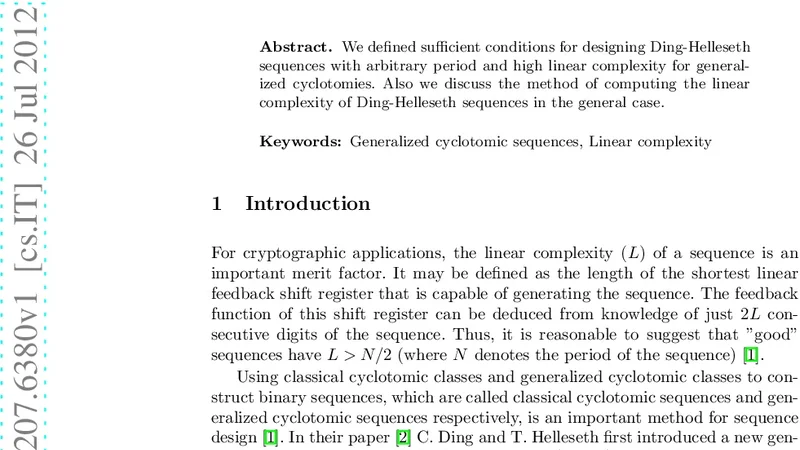

다중 이미지 은닉을 위한 DWT와 DCT 기반 세션 기법

By Tanmay Bhattacharya

암호화 및 보안

11 JAN, 2015

대규모 네트워크를 위한 포렌식 시스템 아키텍처 제안

By Tala Tafazzoli

컴퓨터와 사회

11 JAN, 2015

대규모 멀티플레이어 게임을 위한 확장성·보안 상태 관리

By Zakaria Alomari

암호화 및 보안

9 JAN, 2014

동적 악성코드 분석 도구 비교 프레임워크

By Waqas Aman

암호화 및 보안

25 JAN, 2013

동적 트레이터 추적의 새로운 패러다임: 알파벳 확장과 분할정복 전략

By Thijs Laarhoven

암호화 및 보안

14 JAN, 2015

동형암호 기반 안전 데이터베이스 시스템

By Youssef Gahi

암호화 및 보안

27 JAN, 2012

디지털 익명성 단계 재분류

By Peter Pleva

소프트웨어 공학

22 JAN, 2021

로봇 원격수술 시스템의 시스템 이론 기반 안전성 평가

By Homa Alemzadeh

암호화 및 보안

19 JAN, 2016

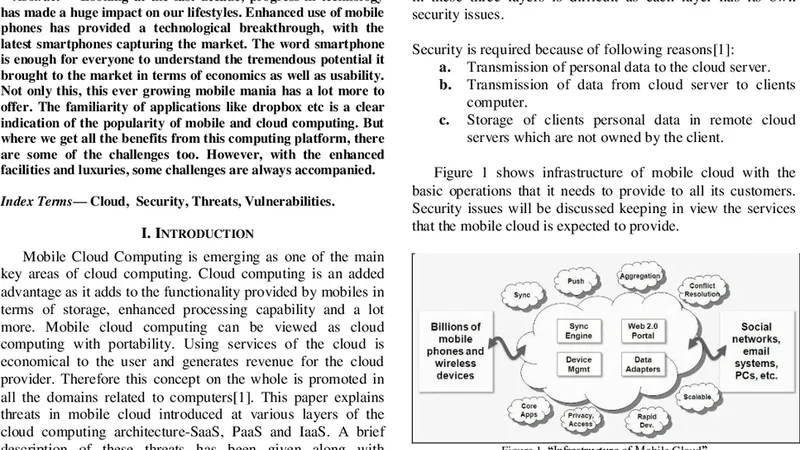

모바일 클라우드 컴퓨팅 보안 이슈 탐구

By Navdeep Kaur

암호화 및 보안

9 JAN, 2014

무선 애드혹 네트워크 패킷 드롭 공격 탐지 기법 리뷰

By Kennedy Edemacu

계산 복잡도

3 JAN, 2018

무작위성과 비결정성: 현대 계산이론의 교차점

By Leonid A. Levin

암호화 및 보안

7 JAN, 2015

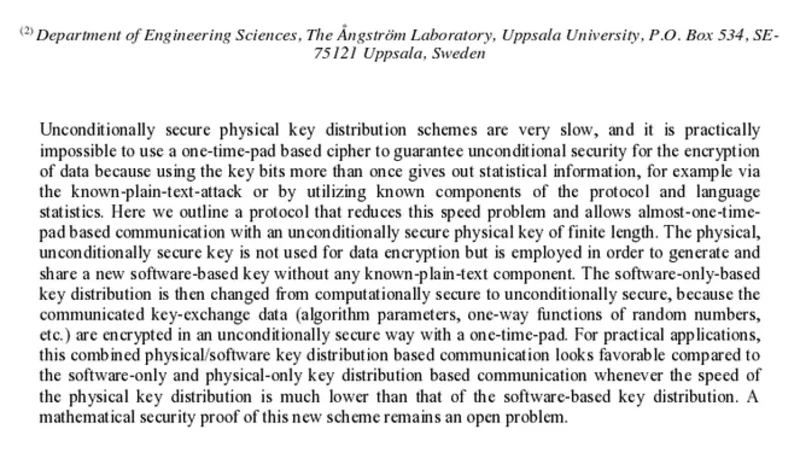

물리적 양자키와 소프트웨어 키 결합 초고속 일회용 패드

By Laszlo B. Kish

정보 이론

17 JAN, 2016

물리층 기반 IEEE 802.11g 무선망 키 배포 기술

By Marco Baldi

암호화 및 보안

6 JAN, 2012

보안 FSM 기반 산술 부호화와 이미지 암호화

By Hashem Moradm

암호화 및 보안

12 JAN, 2015

보안 음성 인증을 위한 모바일 금고 검증 프로토콜

By R.C. Johnson

소프트웨어 공학

9 JAN, 2015

보안 인식형 웹 서비스 선택으로 신뢰성 높은 구성 구현

By Shahedeh Khani

암호화 및 보안

3 JAN, 2014

보안 클라우드 컴퓨팅을 위한 동형 암호

By Maha Tebaa

암호화 및 보안

11 JAN, 2015

보이니치 원고 생성 메커니즘 분석

By Torsten Timm

암호화 및 보안

21 JAN, 2014

불완전 암호화 기반 디지털 권리 관리와 차등 코드·취약 지문 기술

By Ta Minh Thanh

암호화 및 보안

27 JAN, 2012

비선형 변환을 활용한 효율적 Hill 암호 변형 연구

By Mina Farmanbar

암호화 및 보안

21 JAN, 2015

빅데이터 시대의 프라이버시 설계 개인정보 보호 기술 개요

By Giuseppe DAcquisto

암호화 및 보안

25 JAN, 2015

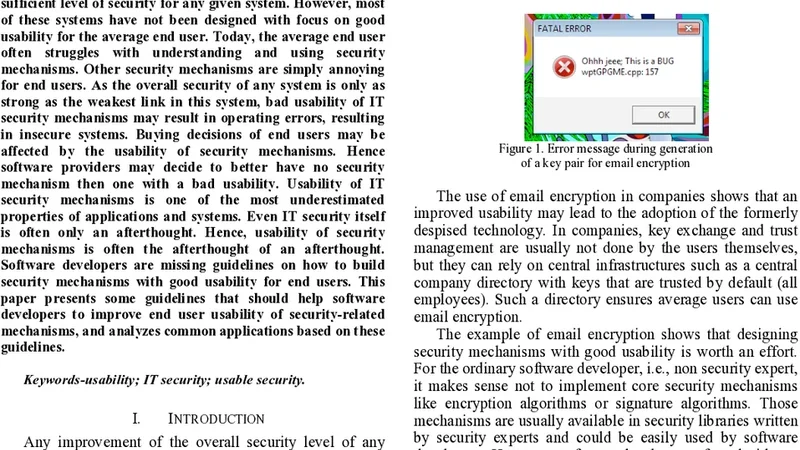

사용자 중심 IT 보안 설계 가이드

By Hans-Joachim Hof

암호화 및 보안

3 JAN, 2016

사이버물리클라우드 시스템을 위한 안전한 서비스 제공 프레임워크

By Anees Ara