암호화 및 보안

23 JAN, 2013

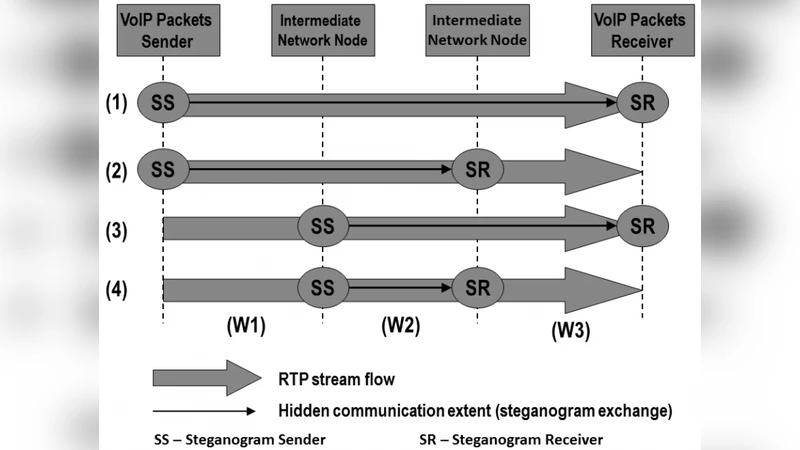

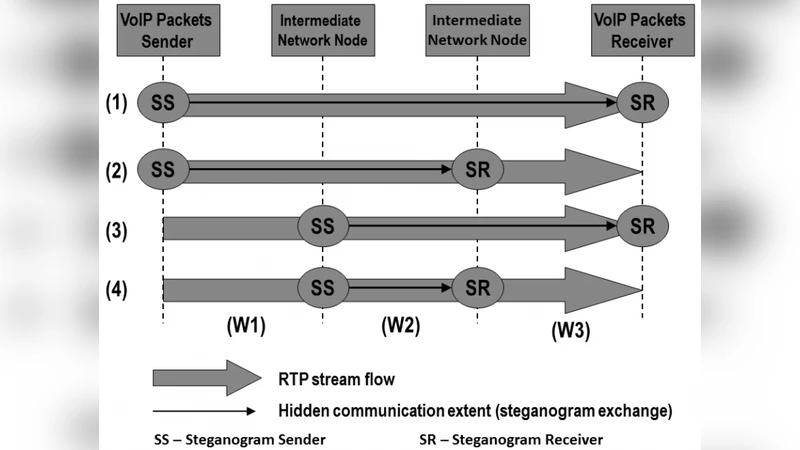

VoIP 스테가노그래피와 탐지 기술 종합 조사

By Wojciech Mazurczyk

암호화 및 보안

20 JAN, 2012

개인정보 공개와 데이터 유출: 고객 관점에서 본 위험·이익 균형

By Giuseppe DAcquisto

암호화 및 보안

20 JAN, 2015

봇모자이크: 협업형 네트워크 워터마크를 이용한 저비용 봇넷 탐지

By Amir Houmansadr

암호화 및 보안

28 JAN, 2012

이진 이미지용 새로운 데이터 은닉 기법

By Do Van Tuan

암호화 및 보안

27 JAN, 2012

골드바흐 수열의 무작위성 분석

By Krishnama Raju Kanchu

암호화 및 보안

28 JAN, 2014

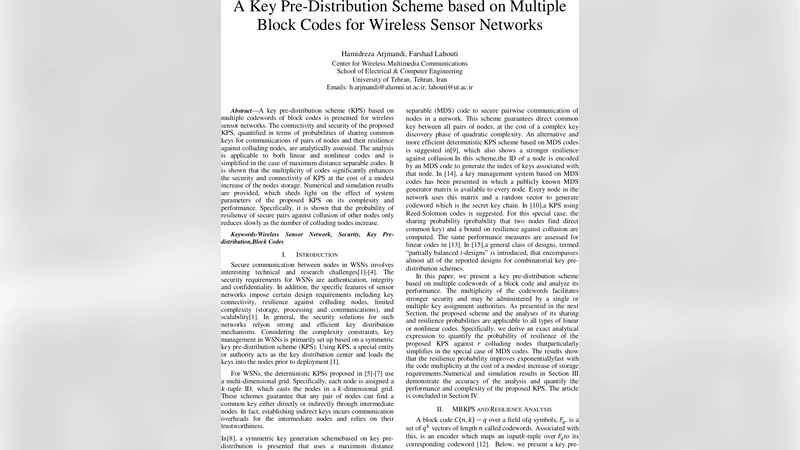

다중 블록코드 기반 무선 센서 네트워크 키 사전배포 기법

By Hamidreza Arjm

암호화 및 보안

29 JAN, 2014

함수체의 토션 제한과 리만로흐 시스템

By Ignacio Cascudo

암호화 및 보안

17 JAN, 2013

지역 정책 기반 비간섭 이론

By Sebastian Eggert

암호화 및 보안

27 JAN, 2012

색상 이미지 암호화 알고리즘 취약점 분석과 선택 평문 공격

By Chengqing Li

암호화 및 보안

3 JAN, 2012

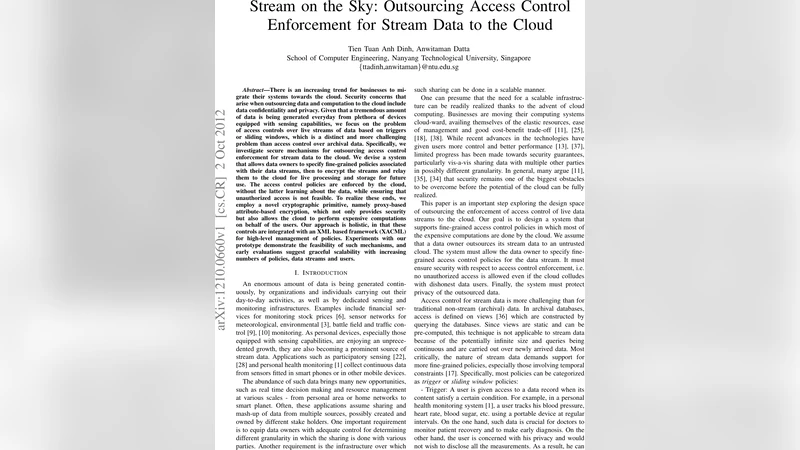

클라우드 스트림 데이터 접근 제어 아웃소싱

By Tien Tuan Anh Dinh

암호화 및 보안

10 JAN, 2012

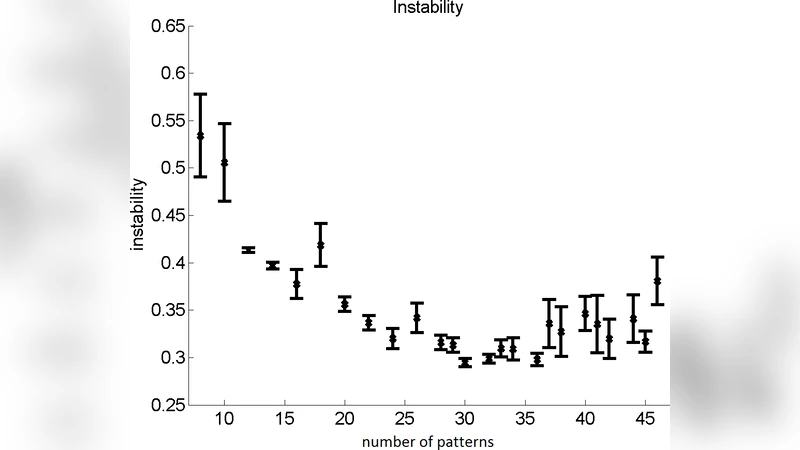

안드로이드와 페이스북 앱 권한 요청 패턴 탐색

By Mario Frank

암호화 및 보안

7 JAN, 2012

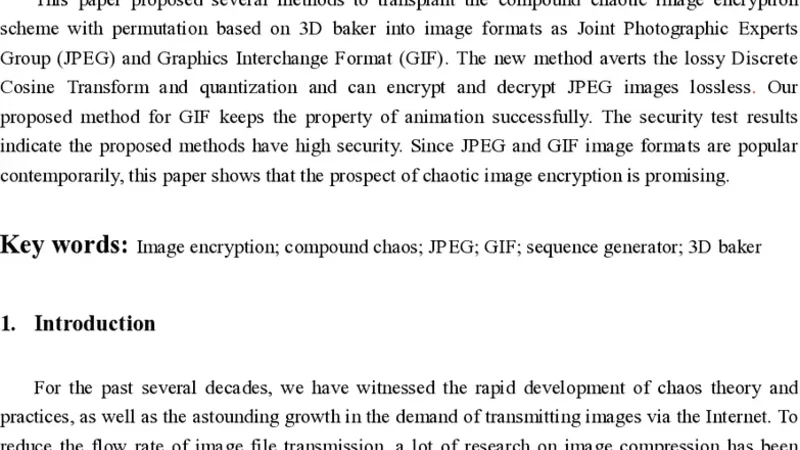

3D 베이커와 복합 혼돈으로 구현한 JPEG GIF 무손실 암호화

By Shiyu Ji

암호화 및 보안

24 JAN, 2015

군사 사이버 미래를 위한 C2와 보안 전략

By Kerim Goztepe

암호화 및 보안

10 JAN, 2014

대규모 소수 탐지 시간 최소화 시험분할과 밀러라빈 최적 적용 시점

By Dragan Vidakovic

컴퓨터와 사회

24 JAN, 2015

도시와 프라이버시: 위치 기반 SNS에서 사용자 식별과 장소 의미 분석

By Luca Rossi

네트워킹 및 인터넷

13 JAN, 2015

무선 센서 네트워크 싱크홀 공격 탐지 연구 동향

By George W. Kibirige

컴퓨터와 사회

2 JAN, 2015

비영리 조직의 정부 협력 강화를 위한 정보보안 전략

By Lee Rice

암호화 및 보안

28 JAN, 2015

비트코인 익명성 연구: 탈식별과 보호 기술의 현주소

By QingChun ShenTu

암호화 및 보안

11 JAN, 2015

사회기술적 접근을 통한 정보보안 관리 27001 매니저 활용

By Rui Shantilau

암호화 및 보안

8 JAN, 2015

선형 콜모고로프 워터마크 기반 무선 센서 네트워크 보안 전송

By Bambang Harjito

기타 통계학

15 JAN, 2015

스텔스 하이퍼바이저 탐지의 두 가지 난관

By Igor Korkin

암호화 및 보안

15 JAN, 2015

악성 도메인 탐지를 위한 단어 분할 기법

By Wei Wang

암호화 및 보안

15 JAN, 2015

안드로이드 악성코드 탐지를 위한 머신러닝 기반 이상 탐지

By Joshua Abah

암호화 및 보안

13 JAN, 2015

프라이버시와 데이터 보호 설계: 정책에서 엔지니어링까지

By George Danezis