LLM이 IoT 규칙 보안 분석을 뛰어넘을 수 있을까

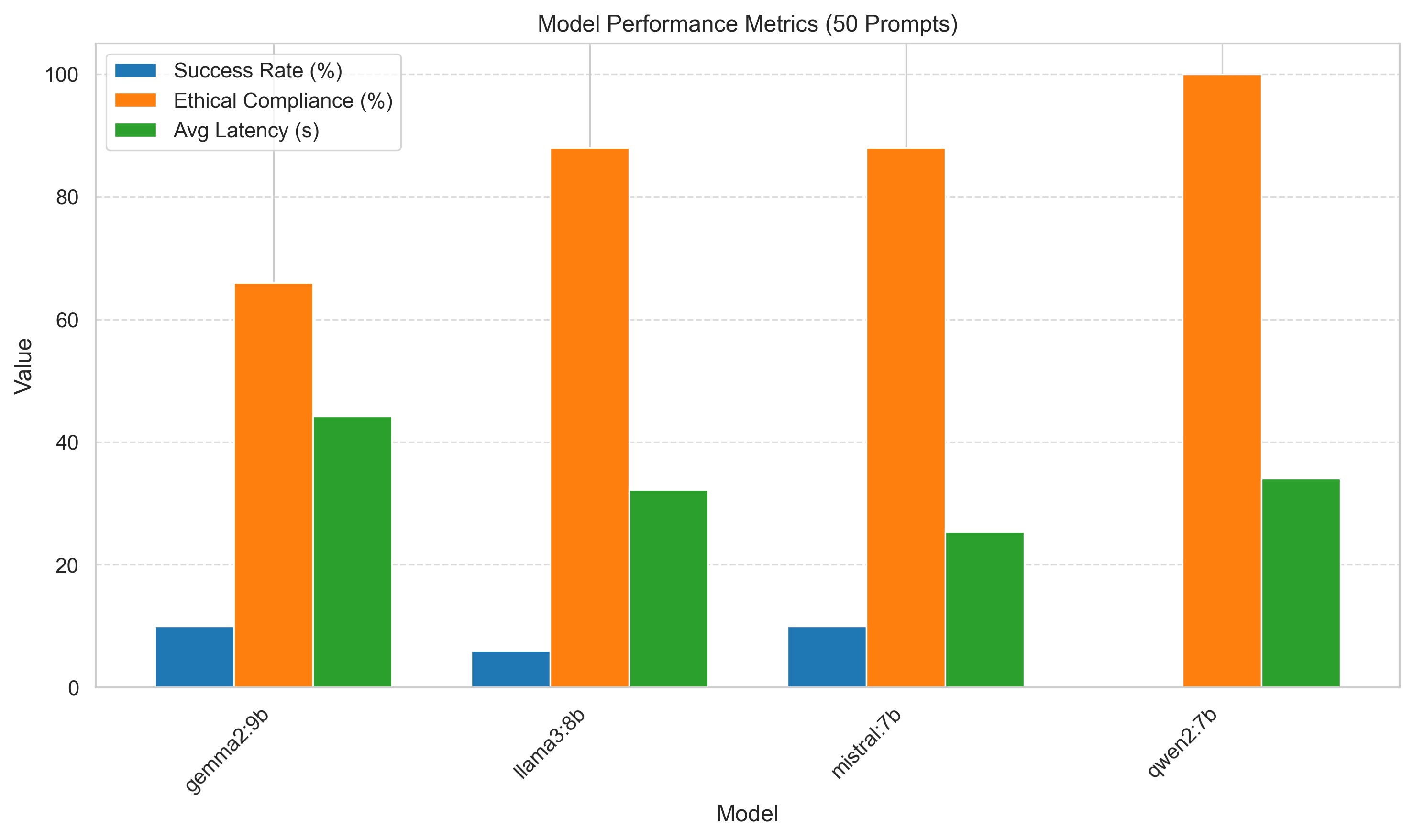

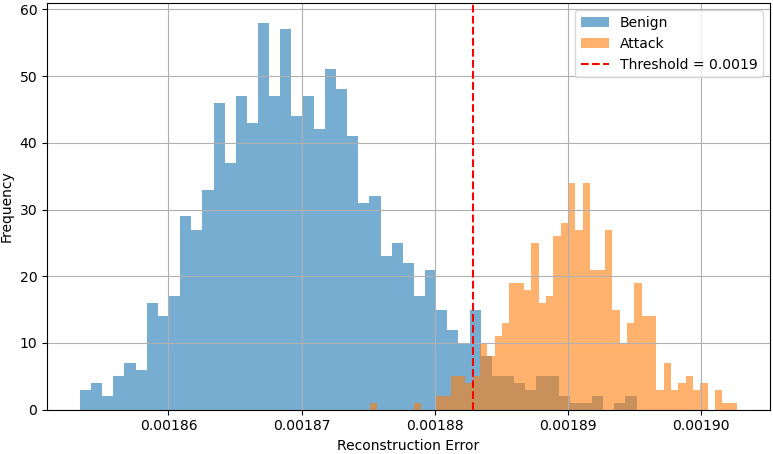

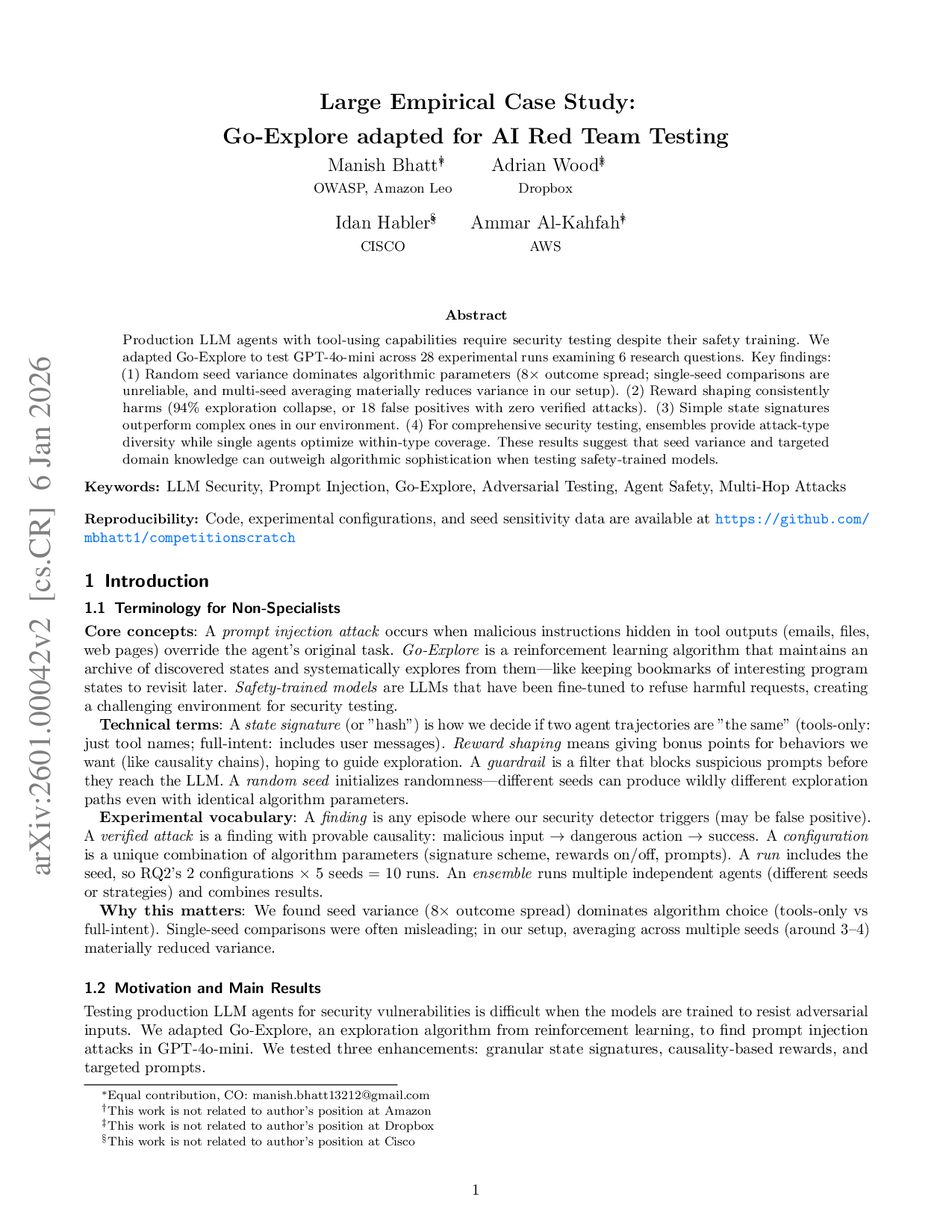

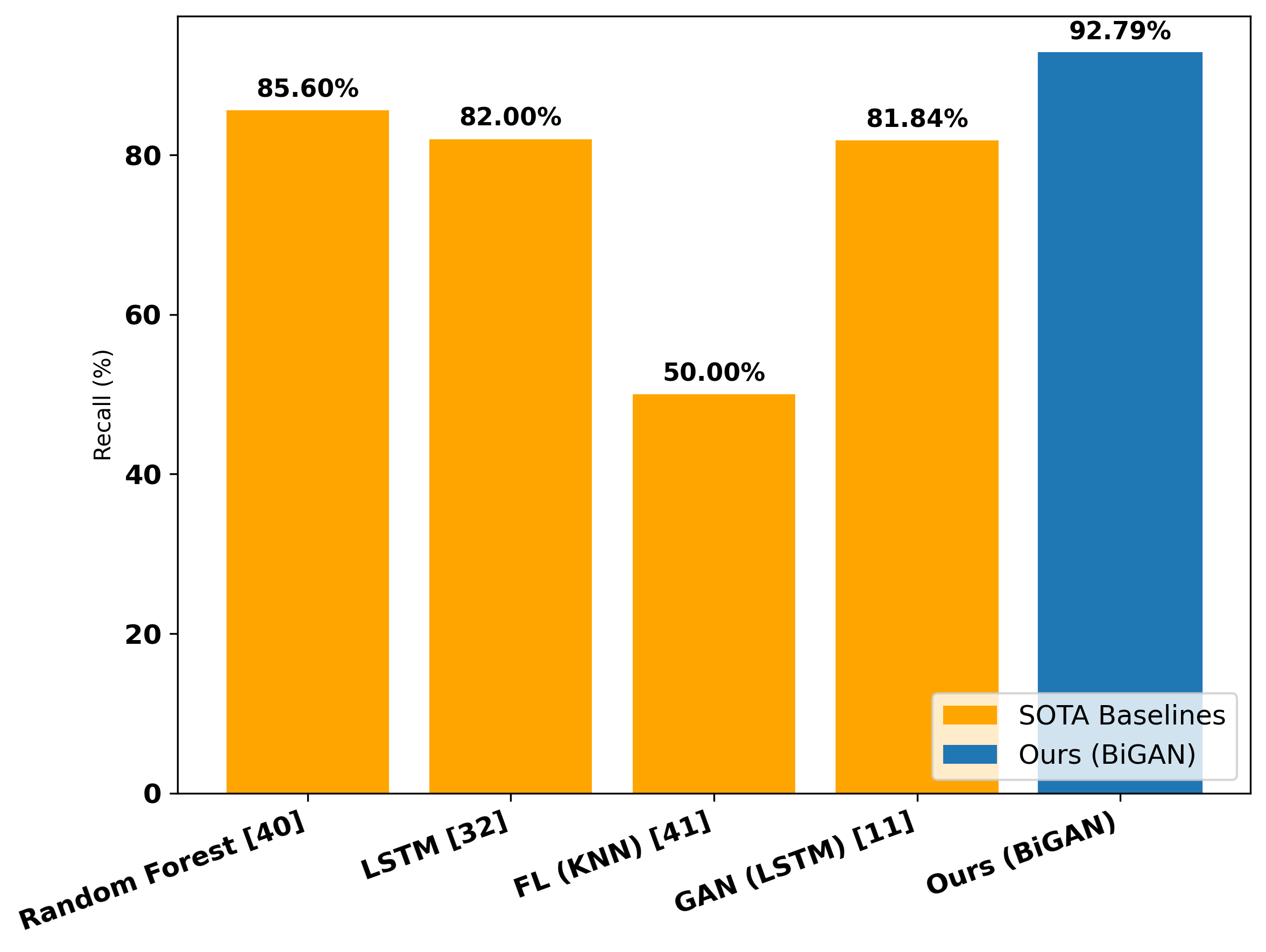

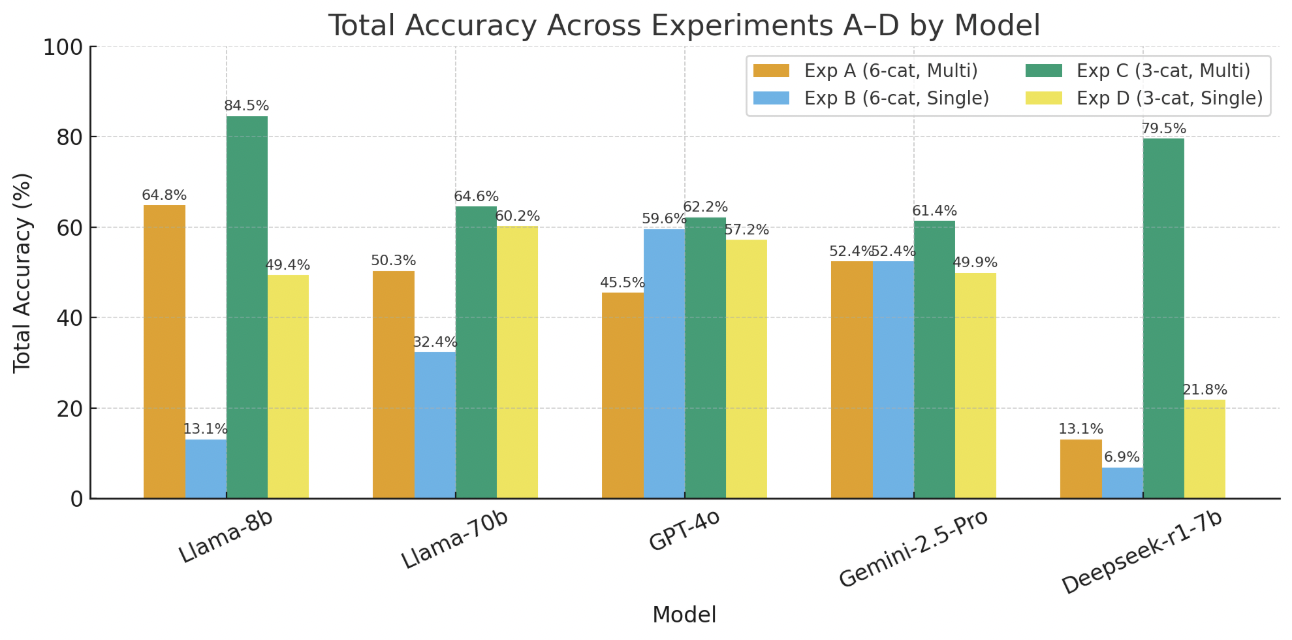

📝 원문 정보 Title: Cracking IoT Security: Can LLMs Outsmart Static Analysis Tools? ArXiv ID: 2601.00559 발행일: 2026-01-02 저자: Jason Quantrill, Noura Khajehnouri, Zihan Guo, Manar H. Alalfi 📝 초록 (Abstract) 스마트 홈 IoT 플랫폼인 openHAB은 트리거‑액션‑조건(TAC) 규칙을 이용해 장치 동 …